Je wachtwoordkluis heeft 25 lekken: wat ETH Zurich vond

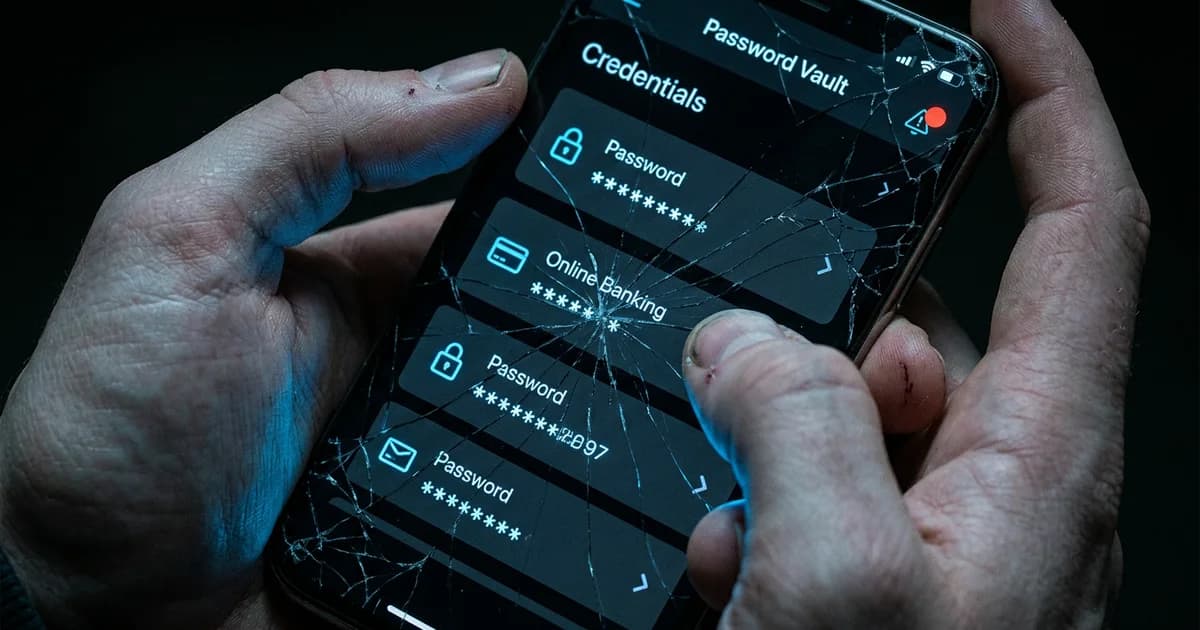

Je hebt het waarschijnlijk goed aangepakt. Een wachtwoordmanager geïnstalleerd, een sterk hoofdwachtwoord gekozen, en aangenomen dat je digitale kluis waterdicht was. Onderzoekers van de ETH Zurich hebben net bewezen dat dat niet klopt.

In februari 2026 publiceerde een team van ETH Zurich en de Università della Svizzera italiana een onderzoek dat elke gebruiker van een wachtwoordmanager raakt. Ze vonden 25 verschillende aanvalsvectoren in Bitwarden, LastPass en Dashlane, de drie diensten die samen zo’n 60 miljoen gebruikers beschermen. De aanvallen varieerden van het uitlezen van opgeslagen wachtwoorden tot het compromitteren van elke kluis binnen een organisatie.

De titel van het onderzoek vat het kernachtig samen: “Zero Knowledge (About) Encryption.” Deze bedrijven adverteren met zero-knowledge architectuur en beloven dat ze je gegevens niet kunnen inzien. Bij een kwaadwillende server bleek die belofte niet houdbaar.

Je hoofdwachtwoord is de zwakste schakel

Alles in je kluis is precies zo veilig als dat één geheim: je hoofdwachtwoord. Wanneer een aanvaller servertoegang krijgt, blijkt uit het Verizon 2025 DBIR dat slechts 3% van gecompromitteerde wachtwoorden aan basale complexiteitseisen voldeed. Het ETH Zurich-team toonde aan dat KDF-iteratie-downgrades (het verzwakken van de versleutelingsberekening) bruteforce-aanvallen tot 300.000 keer kunnen versnellen.

Een hoofdwachtwoord dat normaal eeuwen zou kosten om te kraken, kan in uren vallen zodra de serverbescherming is verzwakt.

De omvang van het probleem groeit. SpyCloud meldde dat in 2024 alleen al 2,8 miljard wachtwoorden op criminele platforms verschenen. Bij 54% van de ransomware-slachtoffers stonden de inloggegevens al in infostealer-logbestanden vóór de aanval plaatsvond. Het patroon is helder: aanvallers breken geen deuren in, ze gebruiken sleutels die al bestaan. Dat geldt ook voor gestolen inloggegevens die je beveiligingstools missen.

De overgangsfase waar aanvallers van profiteren

Passkeys zouden dit moeten oplossen. Biometrische authenticatie gekoppeld aan je apparaat, geen gedeelde geheimen, geen phishbare wachtwoorden. Uit het 2025 rapport van Dashlane bleek dat passkey-authenticaties in één jaar verdubbelden, met bij Google een stijging van 352% nadat passkeys de standaard werden.

Maar slechts 36% van de Amerikaanse volwassenen gebruikt überhaupt een wachtwoordmanager. In Nederland ligt dat percentage vergelijkbaar: het merendeel van de mensen vertrouwt nog op geheugen of een notitieboekje. De kloof tussen “passkeys bestaan” en “passkeys beschermen je” is enorm, en precies daar concentreren zich de aanvallen die je wachtwoordmanager volledig omzeilen.

Zelfs organisaties met passkeys kampen met een hybride probleem. Gereguleerde sectoren leunen nog op legacy-systemen. Uit het Verizon DBIR bleek dat 88% van de basisaanvallen op webapplicaties nog steeds gestolen inloggegevens gebruikte. Aanvallers geven niets om je passkey-beveiligde Google-account als je zorgverzekeringsportaal nog “Winter2025!” als geldig wachtwoord accepteert.

Wat je wachtwoordmanager niet kan tegenhouden

Het ETH Zurich-onderzoek onthulde iets dat beveiligingsadvies negeert: gemaksfuncties zijn de vijand van versleuteling. Wachtwoordherstel, accountdeling en backwards compatibility vergrootten elk het aanvalsoppervlak op manieren die zero-knowledge marketing nooit heeft vermeld.

Dit is relevant omdat de dagelijkse cybersecurity-shortcuts die risico opstapelen verder gaan dan zwakke wachtwoorden. Ze omvatten vertrouwen in architectuur die nooit zo veilig was als geadverteerd. Aangezien passkeys wachtwoorden al op elk meetpunt overtreffen, is de vraag niet óf de transitie komt, maar hoeveel inbreuken er plaatsvinden tijdens de overgang.

Wat je nu kunt doen

Behandel je hoofdwachtwoord alsof het al gecompromitteerd is. Schakel de sterkste KDF-instellingen in die je wachtwoordmanager biedt (Argon2id indien beschikbaar, of PBKDF2 met minimaal 600.000 iteraties). Activeer passkeys op elke dienst die ze ondersteunt, te beginnen met e-mail en bankieren. Controleer via Have I Been Pwned of je inloggegevens al in infostealer-databases voorkomen.

De ongemakkelijke waarheid is dat Big Tech wachtwoorden stilletjes aan het uitfaseren is, niet uit vrijgevigheid, maar omdat het huidige systeem te vaak faalt. De 25 kwetsbaarheden die ETH Zurich vond zijn geen bugs. Het zijn de voorspelbare gevolgen van het stapelen van modern gemak op tientallen jaren oude wachtwoordarchitectuur.

Je wachtwoordmanager is beter dan geen wachtwoordmanager. Maar als je denkt dat hij je veilig maakt, ben je precies het type gebruiker waar aanvallers op rekenen.

Verder lezen:

Bronnen en Referenties

- ETH Zurich — Researchers discovered 25 distinct attack vectors across Bitwarden, LastPass, and Dashlane, affecting 60 million users.

- Verizon DBIR 2025 — Only 3% of compromised passwords met basic complexity requirements, and 88% of basic web application attacks involved stolen credentials.

- SpyCloud / Verizon DBIR — 2.8 billion passwords appeared on criminal platforms in 2024. 54% of ransomware victims had credentials in infostealer logs.

- Security.org — Only 36% of US adults use a password manager (94 million users).

- Dashlane — Passkey authentications doubled in one year. Google saw 352% increase after making passkeys default.

Lees over onze redactionele standaarden →