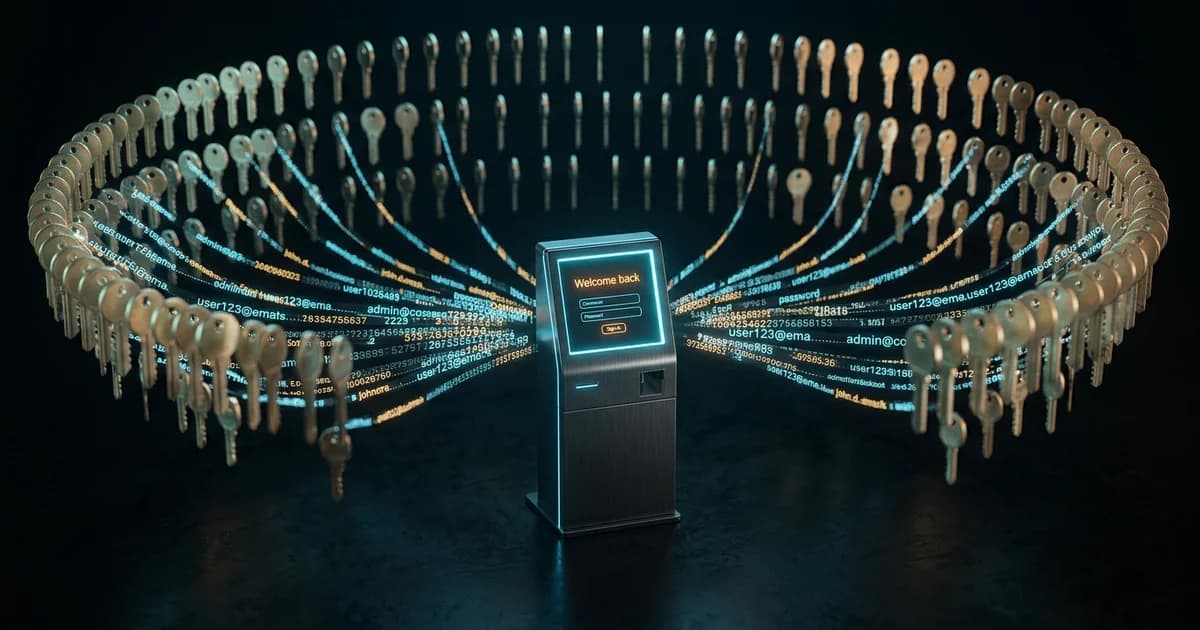

Niet je firewall, maar je login is het echte lek

De meeste beveiligingsproducten verkopen in wezen hetzelfde idee: houd aanvallers buiten. Meer monitoring, betere firewalls, meer controle op endpoints. Dat klinkt logisch, totdat een aanvaller niet hoeft in te breken maar gewoon inlogt. Zodra iemand binnenkomt met een echte gebruikersnaam en een echt wachtwoord, valt een groot deel van je beveiligingslaag stil.

Het probleem zit niet aan de muur, maar bij de voordeur

Dat blijkt uit de cijfers over 2025. Volgens gegevens die Flashpoint aanhalen zijn in de eerste helft van het jaar 1,8 miljard inloggegevens gestolen vanaf 5,8 miljoen endpoints. Dat is 160 procent meer dan in 2024. Dit is dus geen trend in de marge, maar een verschuiving in hoe aanvallen werken.

Een firewall ziet in zo'n geval een geldige sessie. Antivirussoftware ziet normaal gedrag. Endpoint-beveiliging heeft vaak geen duidelijke reden om in te grijpen. Met andere woorden: veel security is gebouwd om ongeautoriseerde toegang te blokkeren, niet om geautoriseerde toegang van de verkeerde persoon te herkennen.

Twee derde van de schade draait inmiddels om identiteit

Een overzicht met verwijzingen naar Verizon DBIR en IBM stelt dat 22 procent van alle datalekken in 2025 begon met gestolen inloggegevens. Dat is al fors. Maar het echte probleem zie je pas als je ook naar de vervolgstappen kijkt.

Volgens analyse van Saptang Labs zijn identiteitsaanvallen inmiddels goed voor 67 procent van alle data-exposures als je ook vervolgcompromittering meeneemt. Het gestolen wachtwoord is dus zelden het eindpunt. Het is meestal het startpunt voor laterale beweging, extra rechten en blijvende toegang.

Ook de timing is ongemakkelijk duidelijk. Het jaarlijkse dreigingsrapport van eSentire meldt dat geldige inloggegevens in 85 procent van de gevallen leiden tot een succesvolle inbraak. Aanvallers beginnen gemiddeld binnen 14 minuten met misbruik, terwijl organisaties er gemiddeld 292 dagen over doen om de inbraak te ontdekken. Dat verschil verklaart waarom deze aanvalsvorm zo aantrekkelijk is.

Zo werkt de productieketen achter gestolen accounts

De schaal komt niet alleen door phishing. Er is een complete keten ontstaan. Infostealers, malware die opgeslagen wachtwoorden, cookies en sessietokens uit browsers trekt, spelen daarin een hoofdrol. Volgens Check Point Research groeide dit type malware in 2025 met 30 procent, terwijl er ondanks optreden van opsporingsdiensten 14 procent meer varianten opdoken.

Een opvallend detail uit dezelfde bron: 46 procent van de apparaten die gekoppeld waren aan gecompromitteerde bedrijfsaccounts had helemaal geen endpoint-monitoring. Er was dus simpelweg niemand die keek. Daarna worden de buitgemaakte gegevens gebundeld in combo lists en doorverkocht op darkwebmarktplaatsen.

Initial Access Brokers verkopen geverifieerde toegang tot bedrijfsnetwerken voor gemiddeld 2.700 dollar, grofweg zo'n 2.500 euro. In 71 procent van die pakketten zitten ook verhoogde beheerdersrechten. Aan de voorkant van de keten is phishing-as-a-service gemeengoed geworden. eSentire schat dat deze diensten nu 63 procent van alle accountcompromitteringen veroorzaken en beschikbaar zijn voor ongeveer 200 tot 300 dollar per maand, dus circa 185 tot 275 euro.

Drie dingen die je deze week moet veranderen

De eerste conclusie is simpel: wachtwoorden mogen niet langer het hoofdanker van vertrouwen zijn. Zolang een gestolen wachtwoord genoeg is om als legitieme gebruiker door te gaan, blijf je achter de feiten aanlopen. De tweede conclusie is dat gedrag minstens zo belangrijk is als identiteit op papier. Als een account zich anders gedraagt dan normaal, moet dat zwaarder tellen dan het feit dat de login technisch klopt.

De derde conclusie is praktisch: vervang wachtwoorden waar mogelijk door phishing-resistente authenticatie, zoals passkeys en hardware security keys. Die zijn niet interessant voor infostealers op dezelfde manier, omdat er geen klassiek wachtwoord te oogsten valt. Dat maakt schaalvergroting voor aanvallers lastiger.

Wat echt helpt, is minder vertrouwen op routine

De ongemakkelijke waarheid is dat veel beveiligingsstacks nog steeds vertrouwen op routine: correcte login, geldige sessie, normale toegang. Maar juist die routine is nu het dekmantelmechanisme van de aanvaller. Daar komt nog bij dat naar schatting 16 procent van de datalekken inmiddels gepaard gaat met aanvallend gebruik van AI, waaronder deepfake-phishing en Adversary-in-the-Middle-aanvallen die MFA-tokens in realtime onderscheppen.

Organisaties die het beter doen, kopen niet alleen meer perimeterbeveiliging. Ze zetten gedragsanalyse in om afwijkende toegangspatronen te herkennen. En volgens IBM-cijfers, samengebracht in hetzelfde overzicht met IBM-verwijzingen, verkorten AI-gedreven securitytools de detectietijd met 80 dagen en besparen ze ongeveer 1,9 miljoen dollar per datalek. De oplossing ligt er dus al. De vraag is alleen of je budget nog steeds muren financiert, terwijl de voordeur inmiddels 1,8 miljard keer is gekopieerd.

Bronnen en Referenties

Lees over onze redactionele standaarden →