Je telefoon verraadt meer dan je locatie

De meest onthullende data op je telefoon staan misschien niet in je berichten, foto’s of zoekgeschiedenis. Het kan ook de stille route zijn die je toestel elke dag achterlaat: thuis, werk, apotheek, school, sportschool, huisarts, gebedshuis.

Dat is de ongemakkelijke les uit de FTC-zaak tegen Kochava. In mei 2026 kondigde de Federal Trade Commission een voorgestelde maatregel aan die Kochava en dochterbedrijf Collective Data Solutions zou verbieden om gevoelige locatiegegevens te verkopen of te delen zonder uitdrukkelijke, actieve toestemming (FTC, May 2026). Voor Nederlandse lezers klinkt toestemming bekend, zeker in een AVG-context. Toch zit de pijn juist in de praktijk: weet je nog wie je locatie krijgt nadat je één app toestemming hebt gegeven?

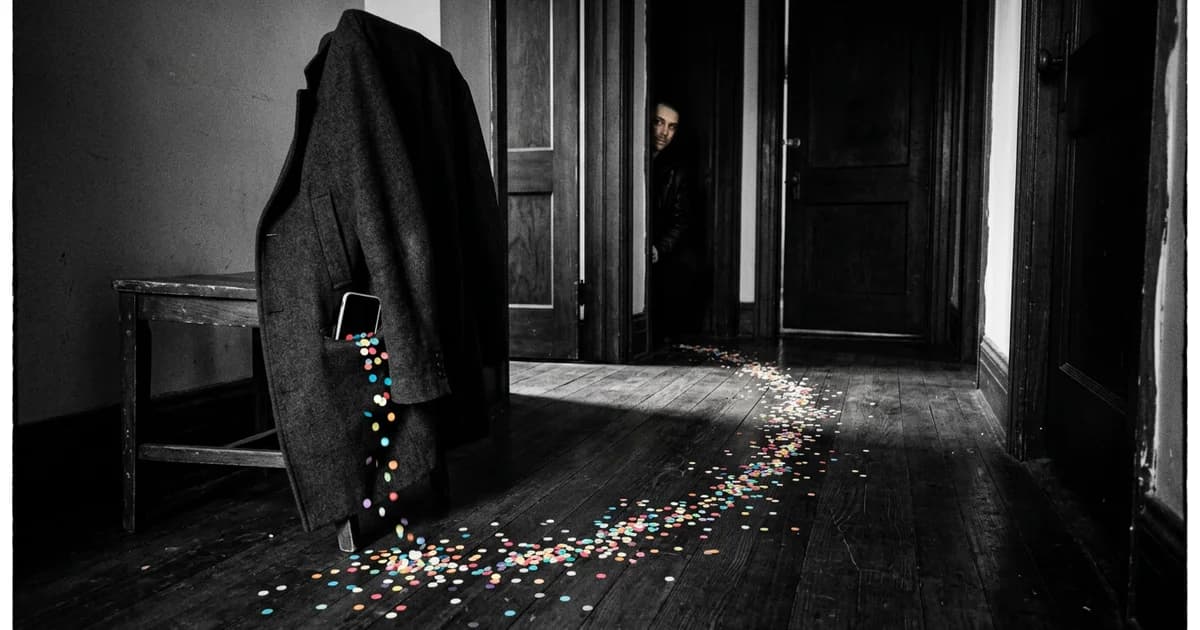

Het verborgen privacyrisico is niet dat een adverteerder weet dat je in de buurt van een koffiezaak was. Het is dat herhaalde locatiesignalen gewone bewegingen kunnen omzetten in conclusies over gezondheid, geloof, veiligheid of privérelaties.

Datahandelaren verkopen context

Een punt met lengte- en breedtegraad ziet er steriel uit in een spreadsheet. Voeg tijdstip, herhaling en gebouwen in de buurt toe, en het punt begint iets te vertellen.

In de oorspronkelijke rechtszaak uit 2022 stelde de FTC dat precieze mobiele locatiegegevens mensen konden volgen naar klinieken voor reproductieve zorg, gebedshuizen, verslavingszorg, opvanglocaties voor huiselijk geweld en andere gevoelige plekken (FTC, 2022). Het ging dus niet alleen om de beweging van een apparaat. Het ging om wat die beweging kan betekenen.

Daarom is dit verhaal smaller dan het brede debat over databrokers. De grote lijn kennen we: persoonlijke informatie wordt gekocht en verkocht. De zaak-Kochava laat het mechanisme concreet zien. Een telefoonping kan een label worden.

Als een toestel ’s nachts bij één adres ligt, ’s ochtends naast een school verschijnt en dinsdagmiddagen terugkeert bij een kliniek, hoeft een handelaar niet met je naam te beginnen om risico te creëren. Het patroon kan later alsnog worden gekoppeld aan een huishouden, werkgever of gemeenschap.

Toestemming is waar het om draait

De kernwoorden in de aankondiging van 2026 zijn affirmative express consent: actieve, duidelijke toestemming. Gevoelige locatiegegevens zouden niet mogen worden verkocht of gedeeld omdat iemand ergens eerder door een vage toestemmingsvraag heen klikte.

Veel mensen zien locatietoestemming als een simpele keuze op appniveau: aan of uit, altijd of alleen tijdens gebruik. De werkelijkheid achter apps is rommeliger. Locatiesignalen kunnen via softwarekits, advertentienetwerken, analysepartners en doorverkoopkanalen lopen die onzichtbaar blijven voor degene die de telefoon draagt.

Een vergelijkbaar probleem met een verborgen laag zie je in The Hidden Trap Inside AI Browser Agents, waar een instructie in een webpagina het risico vormt. Bij locatiehandel is de verborgen laag commercieel: wie krijgt het signaal nadat de app het heeft verzameld?

De Kochava-maatregel gaat daarom niet alleen over één bedrijf. Het is een signaal dat toezichthouders gevoelige locatie als een aparte categorie schade beginnen te behandelen.

Anoniem is niet hetzelfde als veilig

De zwakste privacybelofte in deze markt is dat het verwijderen van duidelijke identifiers genoeg zou zijn.

Locatie is moeilijk te anonimiseren omdat het zich gedraagt als een vingerafdruk. Mensen hebben routines. Ze slapen op één plek, werken op een andere en bezoeken een kleine set winkels, praktijken, scholen, huizen en sociale plekken. Zelfs zonder naam kan een aanhoudend apparaatspoor de kring van mogelijke personen snel verkleinen.

Daarom kan een datahandelaar schade veroorzaken zonder een dossier met je identiteit te publiceren. De gevoelige afleiding is vaak al genoeg. Een patroon bij een behandelcentrum, opvanglocatie of religieuze instelling kan betekenisvol zijn, ook als de dataset alleen spreekt over apparaat 8F3A.

Beveiligingsteams kennen dit principe: saaie metadata kunnen de echte inbreuk zijn. Datzelfde idee komt terug in AI security panic is missing the boring breach. Bij telefoonlocatie zijn de metadata het verhaal.

Wat je controleert voor de volgende app

Je kunt niet elke koper in de advertentiemarkt persoonlijk controleren. Je kunt het lekken wel moeilijker maken.

Begin met apps die altijd toegang tot locatie vragen. Kaarten, weer, bezorging, vervoer en fitness kunnen duidelijke redenen hebben. Een kortingsapp, casual game of wallpaper-app verdient meer wantrouwen. Als de kernfunctie geen voortdurende locatie nodig heeft, geef die toegang dan niet.

Controleer daarna of je telefoon een geschatte locatie kan delen in plaats van een precieze. Dat lost doorverkoop niet op, maar maakt het ruwe materiaal minder gevoelig. Zie privacylabels en toestemmingsschermen bovendien als beginpunt, niet als garantie.

Dit raakt ook aan vertrouwen. Zoals we schreven in AI content is losing the authenticity test, breekt het vertrouwenscontract wanneer uitleg pas komt nadat de gegevens al zijn opgehaald.

De zaak-Kochava maakt dat concreet. Je telefoon hoeft je privéleven niet uit te spreken. Soms is laten zien waar hij is geweest al genoeg.

Verder lezen:

Bronnen en Referenties

- Federal Trade Commission — May 2026 FTC proposed order would bar Kochava and CDS from selling or disclosing sensitive location data without affirmative express consent.

- Federal Trade Commission — Original 2022 FTC lawsuit alleged precise location data could trace visits to reproductive health clinics, places of worship, and other sensitive locations.

Lees over onze redactionele standaarden →