Niet je wachtwoord faalt, maar het systeem erachter

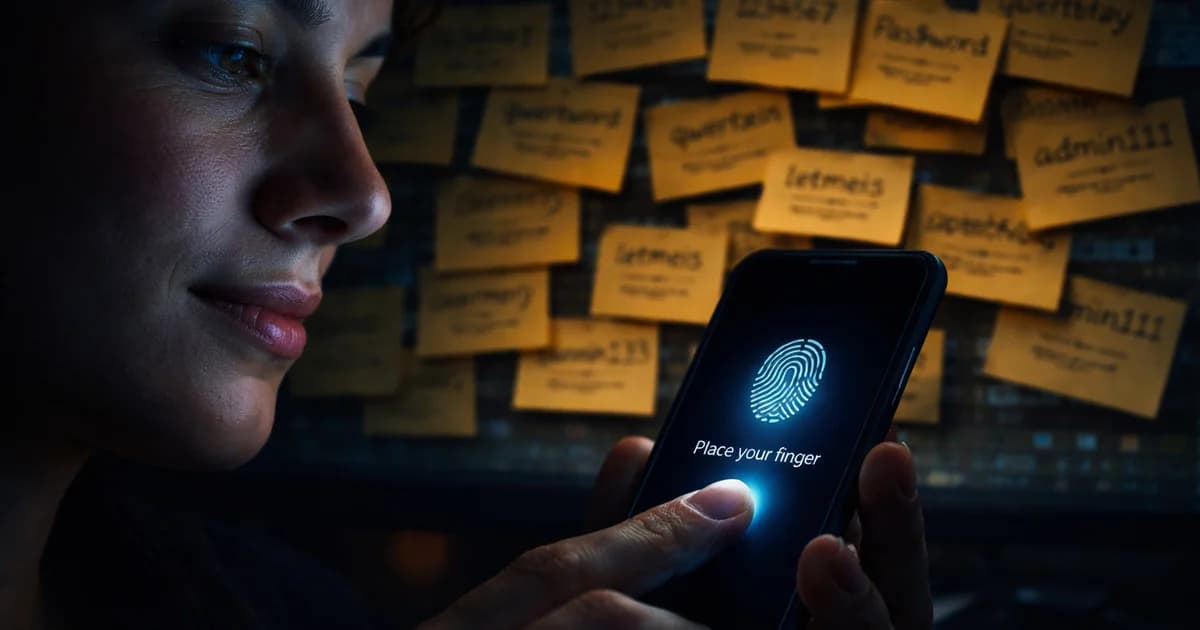

Je typt je wachtwoord, maakt een fout, probeert het opnieuw, vraagt een reset aan en kiest daarna toch weer iets dat verdacht veel lijkt op wat je al jaren gebruikt. Dat voelt irritant, maar ook normaal. Precies daar zit het probleem: een systeem kan compleet ingeburgerd zijn en tegelijk fundamenteel versleten.

Volgens onderzoek van Cybernews circuleren inmiddels 19 miljard wachtwoorden uit recente credential dumps online. Van die enorme berg bleek 94 procent hergebruikt of gedupliceerd over meerdere accounts. Slechts 6 procent was uniek. Dat is niet zomaar een beveiligingslek. Dat is een model dat vooral overeind blijft omdat iedereen eraan gewend is.

De cijfers zijn minder subtiel dan het debat

Google vergeleek ongeveer 100 miljoen authenticatiepogingen en kwam uit op een verschil dat lastig weg te relativeren is. In het Google Security Blog meldt het bedrijf dat passkeys in 63,8 procent van de gevallen succesvol waren. Wachtwoorden kwamen uit op 13,8 procent. Dat is geen kleine optimalisatie, maar een compleet ander betrouwbaarheidsniveau.

Ook qua snelheid is het verschil opvallend. Een login met passkey duurde in Googles meting gemiddeld 14,9 seconden, tegenover 30,4 seconden met een wachtwoord. En elders ligt het verschil nog groter. In het State of Passkeys staat dat TikTok-gebruikers 17 keer sneller inloggen met passkeys. Bij Amazon gaat het om 6 keer sneller. Microsoft rapporteert bovendien een slagingspercentage van 98 procent voor passkeys, tegenover 32 procent voor wachtwoorden.

Wie nog handmatig credentials zit in te voeren, kiest dus niet alleen voor traagheid. Je kiest vooral voor de methode die het vaakst stukloopt op het moment dat hij juist betrouwbaar zou moeten zijn.

Waarom we blijven hangen in iets dat niet werkt

Het merkwaardige is niet dat passkeys beter zijn. Het merkwaardige is dat zoveel mensen nog niet zijn overgestapt. Een deel daarvan is gewoonte. Jarenlang wachtwoorden invoeren maakt frictie bijna onzichtbaar. Een reset voelt als een kleine ergernis, niet als een structureel veiligheidsprobleem of als een dure kortere route voor organisaties, zoals dit stuk over dagelijkse security shortcuts en hun prijs laat zien.

Daarnaast is schade vaak lastig te zien op het moment dat die ontstaat. Toen begin 2025 zo'n 16 miljard credentials uitlekten via 30 aparte databases, merkten veel mensen daar aanvankelijk niets van. De getroffen datasets raakten onder meer Apple, Facebook, Google en zakelijke platforms. Credential stuffing werkt stil: een gestolen wachtwoord van de ene dienst opent later misschien ook je mail, je cloudopslag of je bankomgeving.

Bij 94 procent hergebruik is de rekensom nogal simpel. Eén lek kan tientallen andere accounts blootleggen.

Wat een passkey in de praktijk anders maakt

Een passkey is geen slimmer wachtwoord, maar een cryptografisch sleutelpaar dat op je apparaat staat, bijvoorbeeld op je telefoon, laptop of een fysieke beveiligingssleutel. Bij het inloggen bewijst je apparaat dat het de privésleutel bezit, zonder die ooit over het netwerk te sturen. De bevestiging gebeurt met biometrie of de pincode van het apparaat.

Dat technische detail maakt veel uit. Er is geen gedeeld geheim meer dat kan worden onderschept, gekopieerd of hergebruikt. Een phishingsite kan niet op dezelfde manier iets waardevols buitmaken als bij een wachtwoord. En een gelekte database bevat niet langer een verzameling geheimen die meteen op andere plekken getest kan worden.

Dat is interessant omdat de beveiliging sterker wordt terwijl de ervaring juist eenvoudiger voelt. Je kijkt naar je telefoon, bevestigt met je vinger of gezicht, en je bent binnen. Wat eerst draaide om onthouden, typen, falen en resetten, wordt teruggebracht tot één handeling.

Dit is al geen experiment meer

Passkeys worden soms nog behandeld als iets voor de nabije toekomst. Dat beeld klopt steeds minder. Volgens de FIDO Alliance kunnen inmiddels meer dan 15 miljard online accounts met passkeys overweg. Google meldt 800 miljoen accounts die passkeys gebruiken en meer dan 2,5 miljard passkey-logins. Amazon ging binnen een jaar voorbij de 175 miljoen gebruikers. Microsoft registreert bijna een miljoen nieuwe passkeys per dag.

De praktische effecten zijn minstens zo relevant als die schaal. In het State of Passkeys staat dat CVS Health mobiele accountovernames met 98 procent terugbracht na de invoering. Mercoin, onderdeel van Mercari, meldt sinds 2023 nul phishingincidenten na de overstap op passkeys.

Dat klinkt niet als een proefproject. Het klinkt als infrastructuur die stilletjes wordt vervangen.

Wachten is ook een keuze

Elke maand dat je blijft vertrouwen op wachtwoorden als hoofdtoegang, blijven je gegevens in databases staan tussen miljarden andere credentials, precies het soort omgeving waarover dit artikel over gestolen logins en gemiste signalen gaat. Credential-stuffingaanvallen lopen inmiddels op tot 193 miljard pogingen per jaar. In combinatie met 94 procent hergebruik wordt risico iets heel concreets.

Het opvallende is dat overstappen inmiddels weinig moeite kost. Op accounts van Google, Apple en Microsoft stel je een passkey in minder dan twee minuten in. Grote diensten als Amazon, GitHub en PayPal ondersteunen ze ook. De techniek die wachtwoorden vervangt komt dus niet later nog eens aanwaaien. Ze is er al, op miljarden accounts, zonder succesvolle phishingaanvallen op logins die met passkeys zijn beveiligd. De echte vraag is daardoor niet meer of het logisch is om te wisselen. De vraag is vooral hoeveel vertrouwen je nog wilt geven aan een hergebruikt wachtwoord voordat dat vertrouwen duur uitpakt.

Bronnen en Referenties

Lees over onze redactionele standaarden →