Votre gestionnaire de mots de passe cache 25 failles

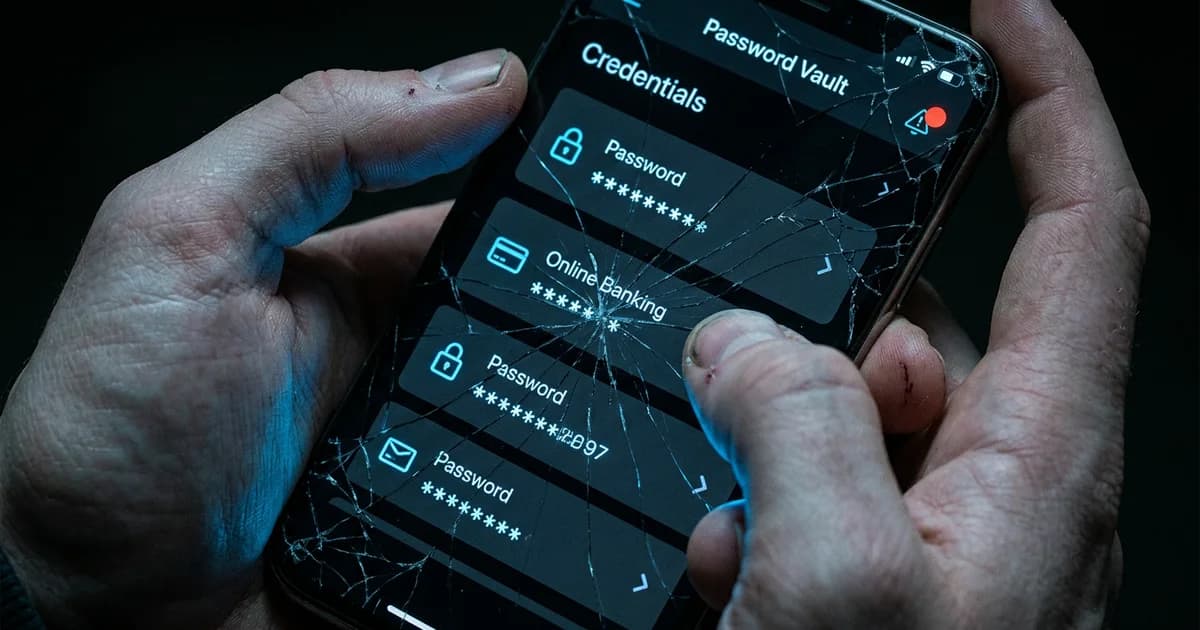

Vous avez probablement fait le bon choix. Un gestionnaire de mots de passe, un mot de passe principal solide, et la certitude que votre coffre-fort numérique était inviolable. Des chercheurs de l’ETH Zurich viennent de démontrer le contraire.

En février 2026, une équipe de l’ETH Zurich et de l’Università della Svizzera italiana a identifié 25 vecteurs d’attaque distincts dans Bitwarden, LastPass et Dashlane, trois services qui protègent environ 60 millions d’utilisateurs. Le fait que Dashlane soit une entreprise française, fondée à Paris, rend ces résultats d’autant plus interpellants pour les utilisateurs hexagonaux. L’étude s’intitule sans détour : “Zero Knowledge (About) Encryption”, un titre qui résume à lui seul l’écart entre la promesse marketing et la réalité technique.

Votre mot de passe principal reste le maillon le plus fragile

Chaque identifiant stocké dans votre coffre-fort n’est aussi sûr que le mot de passe principal qui le verrouille. Lorsqu’un attaquant obtient un accès côté serveur, les protections s’effondrent : selon le rapport Verizon DBIR 2025, seuls 3 % des mots de passe compromis satisfaisaient aux exigences minimales de complexité. L’équipe zurichoise a montré que la réduction des itérations de la fonction de dérivation de clé (KDF) pouvait accélérer une attaque par force brute jusqu’à 300 000 fois. Un mot de passe principal qui résisterait des siècles en conditions normales pourrait céder en quelques heures.

La crise des identifiants ne cesse de s’aggraver. SpyCloud rapporte que 2,8 milliards de mots de passe sont apparus sur des plateformes criminelles rien qu’en 2024. Quand 54 % des victimes de rançongiciels figuraient déjà dans des bases d’infostealers avant l’attaque, le constat s’impose : les attaquants n’enfoncent plus les portes, ils utilisent des clés qui existent déjà, y compris des identifiants volés que vos outils de sécurité ne détectent pas.

Le fossé de transition où prospèrent les attaquants

Les passkeys (clés d’accès biométriques) devaient résoudre ce problème : authentification liée à l’appareil, aucun secret partagé, rien à hameçonner. Selon le rapport Dashlane 2025, les authentifications par passkey ont doublé en un an, Google enregistrant une hausse de 352 % après en avoir fait l’option par défaut.

Or, l’adoption reste marginale. Aux États-Unis, seuls 36 % des adultes utilisent un gestionnaire de mots de passe; en Europe, les chiffres sont comparables. L’écart entre “les passkeys existent” et “les passkeys vous protègent” demeure considérable, et c’est précisément dans cet entre-deux que se concentrent les attaques qui contournent entièrement les gestionnaires.

Les organisations qui ont adopté les passkeys font face à un problème hybride. Les secteurs réglementés dépendent encore de systèmes anciens. Le rapport Verizon indique que 88 % des attaques sur les applications web classiques impliquent toujours des identifiants volés. Peu importe que votre compte Google soit protégé par une passkey si le portail de votre mutuelle accepte encore “Hiver2025!” comme mot de passe valide.

Ce que votre gestionnaire ne peut pas protéger

Les travaux de l’ETH Zurich révèlent un angle mort que les conseils de sécurité habituels ignorent : les fonctionnalités de confort sont l’ennemi du chiffrement. La récupération de compte, le partage de mots de passe et la rétrocompatibilité ont chacun élargi la surface d’attaque d’une manière que le marketing “zéro connaissance” n’a jamais divulguée.

Cela importe parce que les raccourcis de cybersécurité quotidiens qui accumulent les risques vont bien au-delà des mots de passe faibles. Ils incluent la confiance placée dans une architecture qui n’a jamais été aussi sûre qu’annoncé. Puisque les passkeys surpassent déjà les mots de passe sur tous les indicateurs, la question n’est plus de savoir si la transition aura lieu, mais combien de violations surviendront pendant l’intervalle.

Que faire en attendant la fin du mot de passe

Considérez votre mot de passe principal comme déjà compromis. Activez les paramètres KDF les plus stricts proposés par votre gestionnaire (Argon2id si disponible, ou PBKDF2 avec au moins 600 000 itérations). Activez les passkeys sur chaque service qui les prend en charge, en commençant par la messagerie et la banque en ligne. Vérifiez si vos identifiants apparaissent déjà dans des bases d’infostealers via Have I Been Pwned.

La vérité inconfortable est que les géants du numérique abandonnent progressivement le mot de passe, non par générosité, mais parce que le système actuel échoue trop souvent. Les 25 failles découvertes par l’ETH Zurich ne sont pas des bugs isolés : elles sont le résultat prévisible d’une architecture vieille de plusieurs décennies sur laquelle on a greffé des fonctionnalités modernes.

Votre gestionnaire de mots de passe vaut mieux que l’absence de gestionnaire. Mais si vous pensez qu’il vous rend invulnérable, vous êtes exactement le profil sur lequel comptent les attaquants.

Lectures complémentaires :

Sources et Références

- ETH Zurich — Researchers discovered 25 distinct attack vectors across Bitwarden, LastPass, and Dashlane, affecting 60 million users.

- Verizon DBIR 2025 — Only 3% of compromised passwords met basic complexity requirements, and 88% of basic web application attacks involved stolen credentials.

- SpyCloud / Verizon DBIR — 2.8 billion passwords appeared on criminal platforms in 2024. 54% of ransomware victims had credentials in infostealer logs.

- Security.org — Only 36% of US adults use a password manager (94 million users).

- Dashlane — Passkey authentications doubled in one year. Google saw 352% increase after making passkeys default.

Découvrez nos standards éditoriaux →