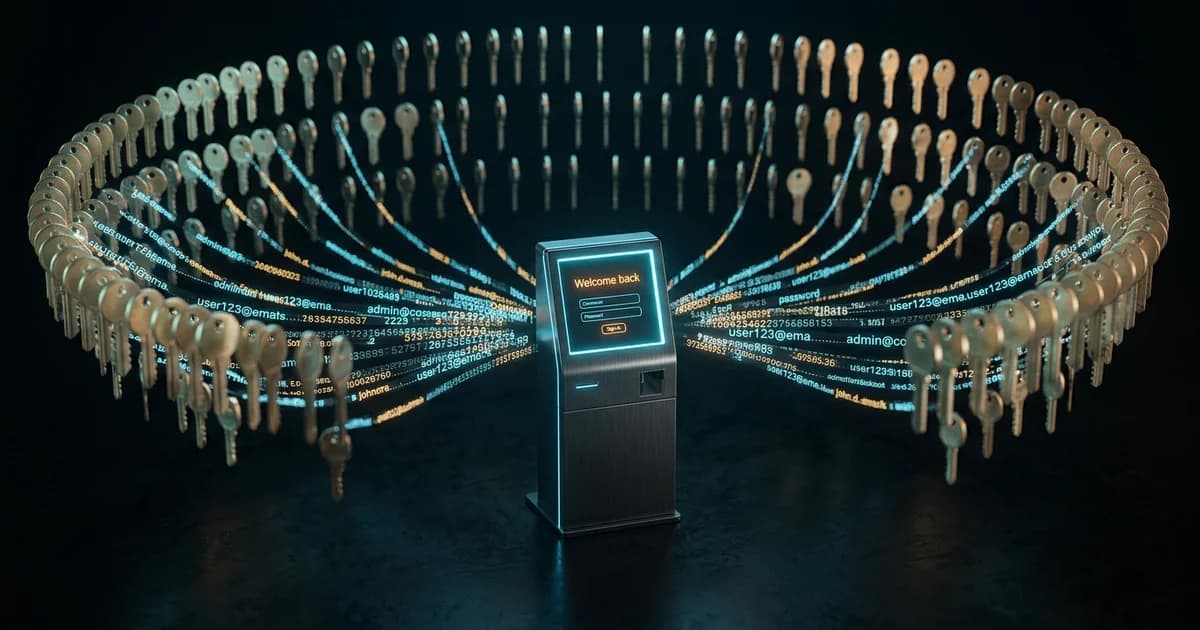

Le vrai échec de la cybersécurité commence au moment du login

La cybersécurité moderne s’est longtemps raconté une histoire rassurante: il suffirait de renforcer les murs. Plus de filtrage, plus de surveillance, plus d’outils à la périphérie du système. Cette logique a sa cohérence, mais elle repose sur une hypothèse devenue fragile. Elle suppose que l’attaquant cherchera à entrer sans autorisation. Or, en 2025, le scénario dominant est souvent tout autre: il entre avec vos identifiants.

L’hypothèse fondatrice n’est plus la bonne

C’est ce que montrent les chiffres les plus frappants de l’année. Selon des données relayées autour de Flashpoint, 1,8 milliard d’identifiants ont été dérobés à partir de 5,8 millions de terminaux au premier semestre 2025. La progression atteint 160 % par rapport à 2024. Une telle accélération ne renvoie pas simplement à une hausse quantitative. Elle signale un basculement du modèle d’attaque.

Lorsqu’un pirate se connecte avec un nom d’utilisateur authentique et un mot de passe valide, l’infrastructure de défense voit souvent une session légitime. Le pare-feu ne perçoit pas l’intrusion comme telle. L’antivirus n’observe aucun comportement immédiatement aberrant. La protection endpoint, elle aussi, peut laisser passer une activité qui ressemble à celle d’un utilisateur ordinaire. Le problème n’est donc pas seulement technique. Il est presque philosophique: toute une architecture continue de confondre authenticité du secret et légitimité de la personne.

L’identité est devenue le terrain principal du compromis

Un panorama de données s’appuyant sur Verizon DBIR et IBM indique que 22 % des violations de 2025 ont commencé par des identifiants volés. Le chiffre impressionne déjà. Mais il sous-estime encore la portée du phénomène si l’on s’en tient à l’accès initial.

Selon une analyse de Saptang Labs, les attaques fondées sur l’identité représentent désormais 67 % de l’ensemble des expositions de données lorsqu’on inclut les compromissions ultérieures. Autrement dit, le mot de passe volé ne constitue pas un incident isolé. Il ouvre une chaîne d’événements: mouvement latéral, élévation de privilèges, persistance discrète dans le système.

Le différentiel de vitesse rend la situation plus sévère encore. Le rapport annuel d’eSentire indique qu’un identifiant valide conduit à une intrusion réussie dans 85 % des cas. Les attaquants commencent l’exploitation en 14 minutes, tandis que les organisations mettent en moyenne 292 jours à détecter la violation. La disproportion entre le temps du crime et le temps de la découverte suffit presque à expliquer l’avantage de l’assaillant.

Une économie industrielle du vol d’accès

Ce succès n’a rien d’artisanal. Il s’inscrit dans une chaîne de valeur. Les infostealers, ces logiciels malveillants qui dérobent mots de passe enregistrés, cookies et jetons de session, occupent désormais une place centrale. D’après Check Point Research, cette famille de malwares a progressé de 30 % en 2025, avec 14 % de variantes supplémentaires malgré les opérations de perturbation menées par les autorités.

Un autre élément mérite l’attention: 46 % des appareils liés à des identifiants d’entreprise compromis n’avaient aucun dispositif de supervision endpoint. Dans près d’un cas sur deux, la zone aveugle existait avant même l’attaque. Les identifiants volés sont ensuite regroupés dans des listes, vérifiés, puis revendus sur les places de marché clandestines.

Les courtiers en accès initial proposent ainsi un accès confirmé à un réseau d’entreprise pour environ 2.700 dollars, soit de l’ordre de 2.500 euros. Et 71 % de ces offres incluent des privilèges administratifs élevés. À l’autre extrémité de la chaîne, le phishing-as-a-service s’est banalisé. eSentire estime qu’il représente désormais 63 % des incidents de compromission de compte et qu’il est accessible pour environ 200 à 300 dollars par mois, soit approximativement 185 à 275 euros.

Pourquoi le périmètre ne sait plus interpréter ce qu’il voit

Force est de constater que la sécurité périmétrique souffre ici d’une limite conceptuelle. Elle sait relativement bien bloquer l’accès illicite. Elle sait beaucoup moins bien mettre en doute un accès qui respecte formellement les règles d’authentification. Or c’est précisément cette conformité apparente qui devient le masque du pirate.

L’intelligence artificielle accentue encore cette asymétrie. On estime que 16 % des violations impliquent désormais un usage offensif de l’IA, notamment via le phishing par deepfake et les attaques dites Adversary-in-the-Middle, capables d’intercepter en temps réel des jetons d’authentification multifactorielle. La tromperie n’est donc plus seulement plus fréquente. Elle devient plus crédible.

Ce qui réduit réellement la brèche

Les organisations qui parviennent à réduire le coût de ces incidents ne se contentent pas d’acheter davantage de murs numériques. Elles changent le régime de preuve. Elles déploient des analyses comportementales capables de repérer des schémas d’accès anormaux, et elles remplacent les mots de passe par des mécanismes résistants au phishing, tels que les clés de sécurité matérielles et les passkeys.

L’intérêt de ces solutions est simple: ce qui n’existe pas sous la forme d’un mot de passe réutilisable se vole beaucoup moins aisément à grande échelle. Les données d’IBM, reprises dans le même panorama fondé sur IBM et Verizon DBIR, montrent d’ailleurs que les organisations équipées d’outils de sécurité pilotés par l’IA réduisent de 80 jours leur délai de détection et économisent environ 1,9 million de dollars par violation. La réponse technique existe donc déjà. La vraie question est plus dérangeante: votre budget finance-t-il encore des remparts, alors que la porte d’entrée a été copiée 1,8 milliard de fois?

Sources et Références

Découvrez nos standards éditoriaux →