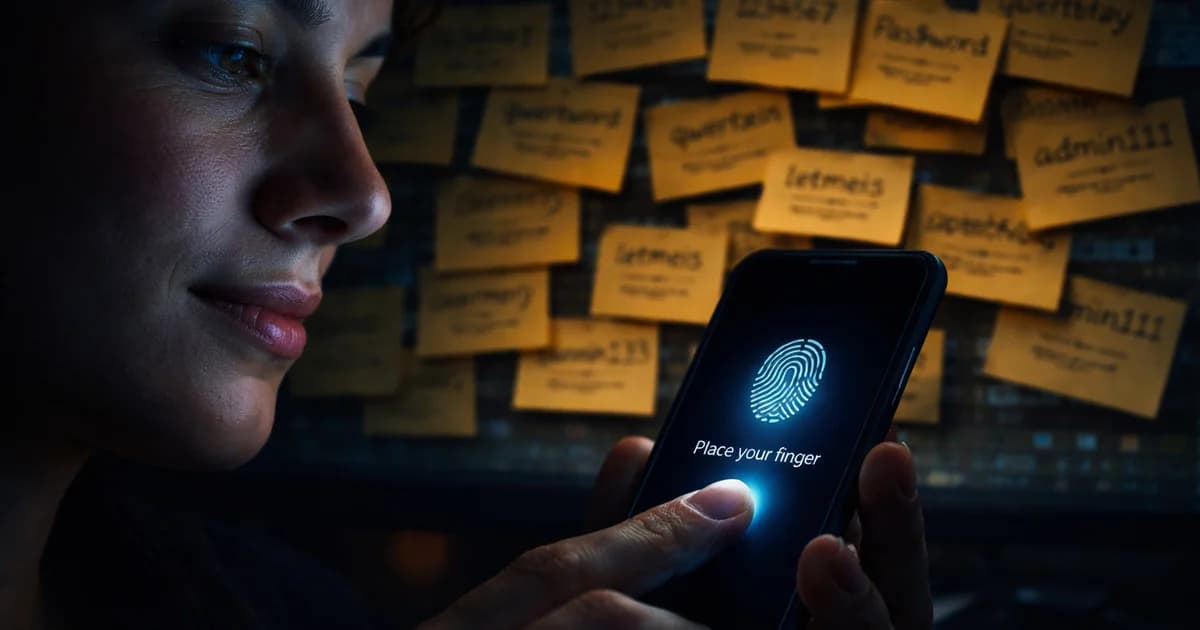

Le vrai probleme n'est plus votre mot de passe, mais l'habitude

Vous saisissez votre mot de passe, vous hésitez, vous le retapez, vous le réinitialisez, puis vous choisissez une nouvelle combinaison qui ressemble beaucoup à l'ancienne. La scène paraît banale parce qu'elle accompagne la vie numérique depuis des années. Pourtant, cette banalité cache une réalité moins rassurante: ce qui nous semble familier n'est plus nécessairement défendable.

Selon une analyse de Cybernews, 19 milliards de mots de passe issus de récents dépôts d'identifiants circulent désormais en ligne. Parmi eux, 94 % sont réutilisés ou dupliqués sur plusieurs comptes. Seuls 6 % seraient uniques. Il ne s'agit donc pas d'une simple faille de sécurité. Il s'agit d'un effondrement silencieux du modèle sur lequel repose encore une grande partie de l'authentification.

Ce que les chiffres révèlent vraiment

Google a comparé environ 100 millions de tentatives d'authentification, et l'écart observé ne ressemble plus à une nuance statistique. D'après le Google Security Blog, les passkeys ont abouti dans 63,8 % des cas, contre 13,8 % pour les mots de passe. Autrement dit, la méthode la plus récente se montre presque cinq fois plus fiable que celle que la plupart des usagers continuent d'employer.

La vitesse confirme ce basculement. Chez Google, une connexion par passkey prend en moyenne 14,9 secondes, contre 30,4 secondes avec un mot de passe. Ailleurs, l'avantage paraît encore plus net. Dans le State of Passkeys, TikTok indique des connexions 17 fois plus rapides, Amazon 6 fois plus rapides. Microsoft, de son côté, fait état d'un taux de réussite de 98 % avec les passkeys, contre 32 % avec les mots de passe.

Le constat est moins anecdotique qu'il n'y paraît. Continuer à taper ses identifiants à la main, ce n'est pas seulement perdre du temps. C'est persister avec le mécanisme qui échoue le plus souvent au moment même où il devrait rassurer.

Pourquoi un système défaillant garde encore l'avantage

La question n'est plus vraiment de savoir si les passkeys sont préférables. Elle consiste plutôt à comprendre pourquoi tant d'usagers n'ont pas encore franchi le pas. La première réponse tient à la force de l'habitude. Nous avons intégré depuis si longtemps la friction des mots de passe qu'elle ressemble presque à une composante naturelle du numérique. Un oubli, une réinitialisation, un message d'erreur: tout cela paraît agaçant, mais pas alarmant.

S'ajoute à cela la discrétion des conséquences. Lorsque 16 milliards d'identifiants ont fuité au début de 2025, répartis dans 30 bases distinctes, la plupart des personnes concernées n'en ont rien su dans l'immédiat. Apple, Facebook, Google et des plateformes d'entreprise figuraient parmi les environnements touchés. Le credential stuffing, qui consiste à tester automatiquement des identifiants volés sur une multitude de services, agit sans spectaculaire visible. Ce n'est qu'après coup, lorsque la boîte mail, le cloud ou le compte bancaire sont compromis, que le coût réel apparaît, comme le montre aussi cette analyse sur les raccourcis de cybersécurité et leur prix réel.

Avec 94 % de réutilisation, une seule fuite suffit souvent à fragiliser une chaîne entière d'accès.

Ce que change réellement une passkey

Une passkey n'est pas un mot de passe plus élégant. C'est une paire de clés cryptographiques stockée sur votre appareil, qu'il s'agisse d'un téléphone, d'un ordinateur portable ou d'une clé physique de sécurité. Au moment de la connexion, l'appareil prouve qu'il détient la clé privée sans jamais l'envoyer sur le réseau. L'authentification est ensuite validée par biométrie ou par le code PIN de l'appareil.

Cette différence d'architecture transforme la surface d'attaque. Il n'y a plus de secret partagé susceptible d'être copié, intercepté ou réutilisé ailleurs. Une page de phishing ne peut plus récolter un élément exploitable de la même manière qu'avec un mot de passe classique. Et une base de données compromise cesse d'être un entrepôt de secrets réemployables à grande échelle.

Le plus remarquable, c'est que cette sophistication technique simplifie en réalité l'expérience. Vous regardez votre téléphone, vous confirmez votre identité, et l'accès est accordé. Ce qui relevait autrefois de la mémoire, de la saisie et de l'échec répété se réduit à un geste.

L'adoption avance plus vite qu'on ne le croit

On évoque encore parfois les passkeys comme une promesse en devenir. Les chiffres suggèrent au contraire une mutation déjà engagée. Selon la FIDO Alliance, plus de 15 milliards de comptes en ligne peuvent désormais recourir aux passkeys. Google revendique 800 millions de comptes qui les utilisent, pour plus de 2,5 milliards de connexions. Amazon a dépassé 175 millions d'utilisateurs en un an. Microsoft enregistre près d'un million de nouvelles passkeys chaque jour.

Les effets concrets sont tout aussi parlants. Le State of Passkeys rapporte que CVS Health a réduit de 98 % la fraude de prise de contrôle de comptes mobiles après leur déploiement. Mercoin, filiale de Mercari, affirme n'avoir enregistré aucun incident de phishing depuis leur mise en place en 2023.

Il ne s'agit plus d'un programme pilote. Il s'agit d'un remplacement d'infrastructure déjà à l'œuvre.

Le coût de l'attente est déjà là

Chaque mois passé à conserver les mots de passe comme méthode principale prolonge l'exposition de vos identifiants dans des bases qui en contiennent déjà des milliards, comme l'explique aussi cet article sur les violations qui commencent par un accès volé. Les attaques de credential stuffing atteignent désormais 193 milliards de tentatives par an. Dans un tel contexte, la réutilisation n'est plus un simple mauvais réflexe: elle devient un multiplicateur de risque.

Le plus frappant est que la transition n'exige presque plus d'effort. Sur un compte Google, Apple ou Microsoft, l'activation d'une passkey prend moins de deux minutes. Des services majeurs comme Amazon, GitHub ou PayPal les prennent également en charge. La technologie appelée à remplacer le mot de passe n'est donc pas une promesse lointaine. Elle est déjà là, portée par des milliards de comptes compatibles et par un fait qui pèse lourd: aucune attaque de phishing réussie n'a été documentée contre des connexions protégées par passkey. La vraie question n'est plus de savoir s'il faut changer. Elle est de savoir combien de temps vous souhaitez encore confier votre sécurité à un secret déjà réutilisé ailleurs.

Sources et Références

Découvrez nos standards éditoriaux →