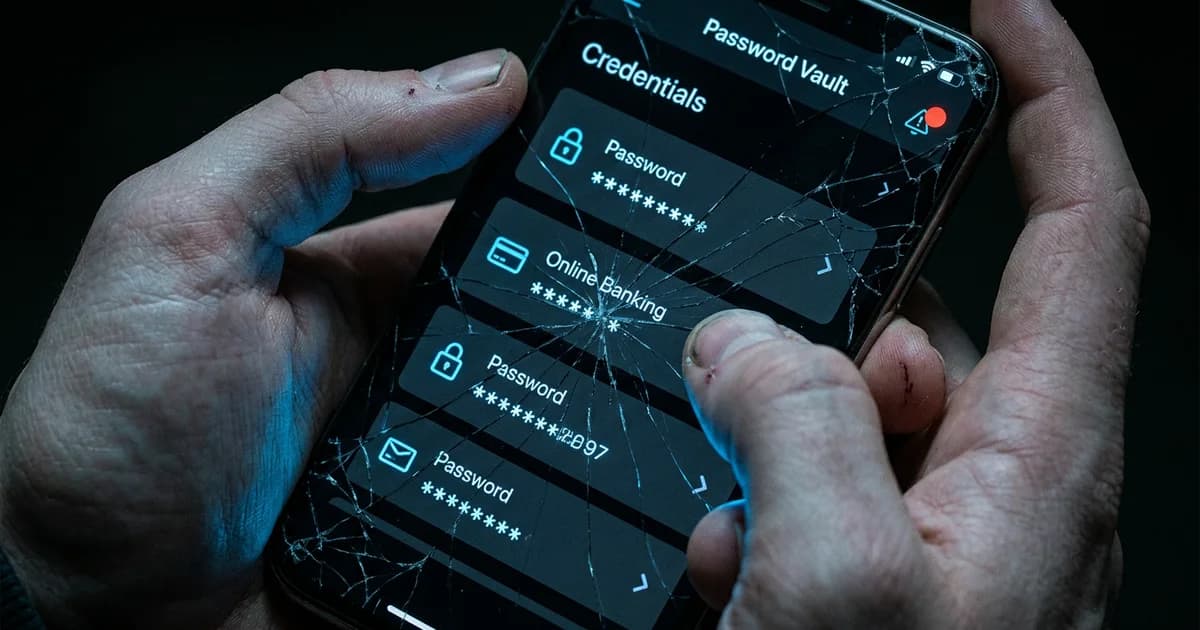

25 Schwachstellen in Ihrem Passwort-Tresor: was die ETH Zürich fand

Die ETH Zürich hat Ihren Passwort-Tresor geöffnet, und was sie darin fand, sollte jeden Nutzer beunruhigen. Eine im Februar 2026 veröffentlichte Studie der ETH Zürich und der Università della Svizzera italiana identifizierte 25 verschiedene Angriffsvektoren in Bitwarden, LastPass und Dashlane, den drei Diensten, die zusammen rund 60 Millionen Nutzer schützen sollen. Die Angriffe reichten vom Auslesen gespeicherter Passwörter bis zur Kompromittierung sämtlicher Tresore einer Organisation.

Der Titel der Studie bringt es auf den Punkt: „Zero Knowledge (About) Encryption.“ Die Anbieter werben mit einer Zero-Knowledge-Architektur und versprechen, keinen Zugriff auf Ihre Daten zu haben. Unter dem Szenario eines kompromittierten Servers brach dieses Versprechen zusammen.

Ihr Master-Passwort ist die größte Schwachstelle

Jede einzelne Zugangsinformation in Ihrem Tresor ist nur so sicher wie ein einziges Geheimnis: Ihr Master-Passwort. Gelangt ein Angreifer an serverseitigen Zugriff, wird diese Schwachstelle zum Einfallstor. Der Verizon 2025 DBIR zeigte, dass lediglich 3 % der kompromittierten Passwörter grundlegende Komplexitätsanforderungen erfüllten. Die Zürcher Forscher wiesen nach, dass KDF-Iterations-Downgrades (also das Herabsetzen der kryptographischen Schlüsselableitungsrunden) Brute-Force-Angriffe um den Faktor 300.000 beschleunigen können.

Ein Master-Passwort, dessen Knacken unter normalen Bedingungen Jahrhunderte dauern würde, könnte nach solchen Manipulationen in wenigen Stunden fallen.

Die Dimension des Problems wächst. SpyCloud berichtete, dass allein 2024 insgesamt 2,8 Milliarden Passwörter auf kriminellen Plattformen auftauchten. Bei 54 % der Ransomware-Opfer befanden sich die Zugangsdaten bereits vor dem Angriff in Infostealer-Datenbanken. Angreifer brechen keine Türen auf: Sie verwenden Schlüssel, die bereits existieren, darunter gestohlene Zugangsdaten, die Ihre Sicherheitstools übersehen.

Die Übergangsphase, in der Angreifer zuschlagen

Passkeys sollten das Problem lösen: biometrische Authentifizierung, an Ihr Gerät gebunden, keine geteilten Geheimnisse, keine phishbaren Passwörter. Dashlanes Bericht für 2025 zeigte, dass sich Passkey-Authentifizierungen innerhalb eines Jahres verdoppelten; Google verzeichnete einen Anstieg von 352 %, nachdem Passkeys zum Standard gemacht wurden.

Doch die Verbreitung bleibt gering. Laut Security.org nutzen in den USA nur 36 % der Erwachsenen überhaupt einen Passwort-Manager. Im DACH-Raum dürften die Zahlen ähnlich liegen: Laut BSI-Digitalbarometer verwendet nur eine Minderheit konsequent Passwort-Manager. Die Kluft zwischen „Passkeys existieren“ und „Passkeys schützen Sie tatsächlich“ ist enorm, und genau in dieser Lücke häufen sich Angriffe, die Passwort-Manager vollständig umgehen.

Selbst Organisationen mit Passkey-Unterstützung stehen vor einem Hybridproblem. Regulierte Branchen, etwa im Gesundheitswesen oder Finanzsektor, sind weiterhin auf Altsysteme angewiesen. Der Verizon DBIR ergab, dass 88 % der einfachen Webanwendungsangriffe nach wie vor auf gestohlenen Zugangsdaten basieren. Angreifern ist Ihr Passkey-geschütztes Google-Konto gleichgültig, solange Ihr Gesundheitsportal noch „Winter2025!“ als gültiges Passwort akzeptiert.

Was Ihr Passwort-Manager nicht schützen kann

Die Zürcher Ergebnisse offenbarten ein Problem, das Sicherheitsratschläge gerne verschweigen: Komfortfunktionen sind der Feind der Verschlüsselung. Passwortwiederherstellung, Kontoteilung und Abwärtskompatibilität erweiterten die Angriffsfläche auf Weisen, die das Zero-Knowledge-Marketing nie offengelegt hatte.

Das ist deshalb relevant, weil die alltäglichen Sicherheitsabkürzungen, die sich in Unternehmen summieren, weit über schwache Passwörter hinausgehen. Sie umfassen das Vertrauen in eine Architektur, die nie so sicher war wie beworben. Da Passkeys Passwörtern bereits in jeder Metrik überlegen sind, lautet die Frage nicht, ob der Übergang stattfindet, sondern wie viele Datenpannen sich in der Zwischenzeit ereignen.

Was Sie jetzt tun sollten

Behandeln Sie Ihr Master-Passwort so, als wäre es bereits kompromittiert. Aktivieren Sie die stärksten KDF-Einstellungen, die Ihr Passwort-Manager bietet (Argon2id, falls verfügbar, oder PBKDF2 mit mindestens 600.000 Iterationen). Schalten Sie Passkeys bei jedem Dienst frei, der sie unterstützt, beginnend mit E-Mail und Banking. Prüfen Sie über Have I Been Pwned, ob Ihre Zugangsdaten bereits in Infostealer-Datenbanken aufgetaucht sind.

Die unbequeme Wahrheit lautet: Big Tech verabschiedet sich leise vom Passwort, nicht aus Großzügigkeit, sondern weil das bestehende System zu oft versagt. Die 25 Schwachstellen, die die ETH Zürich aufdeckte, sind keine Bugs. Sie sind das vorhersehbare Ergebnis davon, modernen Komfort auf eine jahrzehntealte Passwort-Architektur aufzupfropfen.

Ihr Passwort-Manager ist besser als kein Passwort-Manager. Aber wenn Sie glauben, dass er Sie sicher macht, sind Sie genau die Art von Nutzer, auf die Angreifer zählen.

Weiterführende Lektüre:

Quellen und Referenzen

- ETH Zurich — 25 attack vectors found

- Verizon DBIR 2025 — 3% complexity requirements

- SpyCloud — 2.8B passwords leaked

- Security.org — 36% use password manager

- Dashlane — Passkeys doubled

Erfahren Sie mehr über unsere redaktionellen Standards →