Passwörter haben verloren. Warum Sie trotzdem noch an ihnen hängen

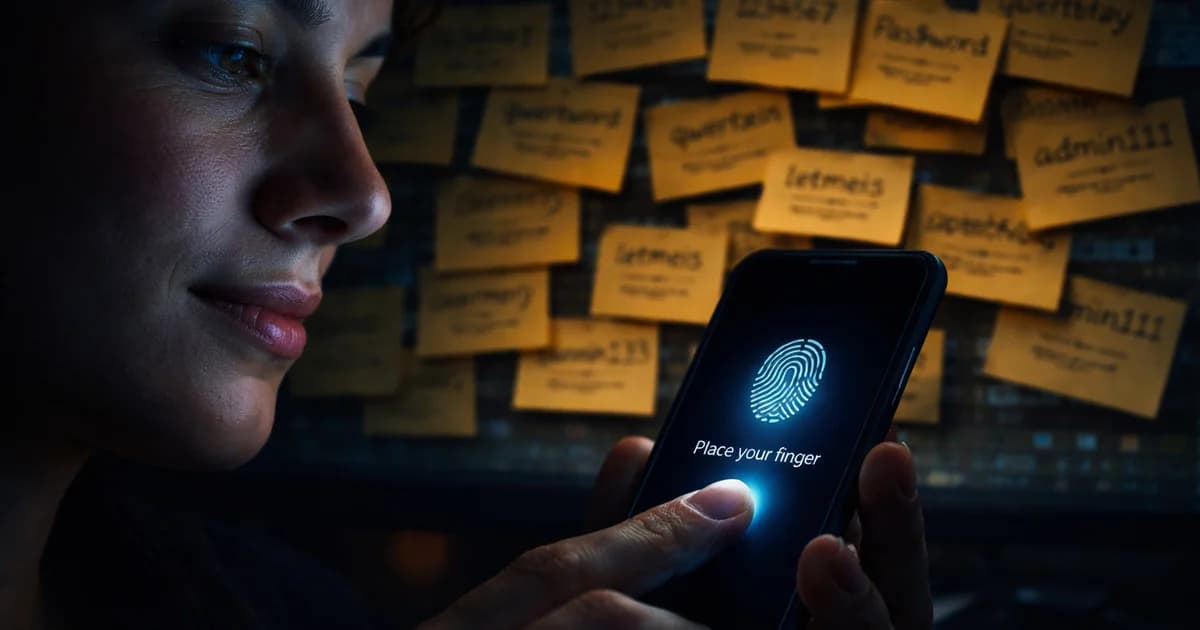

Sie geben Ihr Passwort ein, vertippen sich, warten, setzen es zurück und wählen am Ende doch wieder eine Variante derselben Kombination. Dieser Ablauf wirkt vertraut, fast harmlos. Genau darin liegt jedoch das Problem: Was sich über Jahre als normal eingeprägt hat, ist längst kein verlässliches Sicherheitsmodell mehr.

Nach einer Analyse von Cybernews kursieren inzwischen 19 Milliarden Passwörter aus jüngeren Credential-Dumps im Netz. Die Auswertung deutet darauf hin, dass 94 Prozent dieser Zugangsdaten mehrfach verwendet oder dupliziert sind. Nur 6 Prozent sind demnach wirklich einzigartig. Das ist keine kleine Schwäche am Rand des Systems. Es ist ein strukturelles Problem.

Was die Zahlen tatsächlich zeigen

Google hat rund 100 Millionen Authentifizierungsversuche verglichen und dabei einen Unterschied gemessen, der kaum noch als Detail durchgeht. Laut dem Google Security Blog waren Passkeys in 63,8 Prozent der Fälle erfolgreich, klassische Passwörter dagegen nur in 13,8 Prozent. Wer heute noch auf Passwörter setzt, setzt also auf das Verfahren mit der deutlich höheren Fehlerrate.

Auch beim Tempo fällt das Ergebnis eindeutig aus. Im Google-Vergleich dauerte eine Anmeldung mit Passkey im Mittel 14,9 Sekunden, mit Passwort 30,4 Sekunden. Andere Unternehmen berichten von noch größeren Effekten. Im State of Passkeys heißt es, TikTok-Nutzer meldeten sich mit Passkeys 17-mal schneller an, Amazon-Kunden 6-mal schneller. Microsoft gibt zudem eine Erfolgsquote von 98 Prozent für Passkeys an, verglichen mit 32 Prozent bei Passwörtern.

Die Konsequenz ist unangenehm klar. Wer Zugangsdaten weiterhin manuell eingibt, arbeitet nicht nur langsamer. Er nutzt vor allem das Verfahren, das im entscheidenden Moment besonders häufig scheitert.

Warum ein kaputtes System so lange überlebt

Dass Passkeys technisch überlegen sind, ist nur die halbe Geschichte. Interessanter ist, warum der Wechsel dennoch stockt. Ein Grund ist Gewohnheit. Menschen tippen seit Jahrzehnten Passwörter ein, und die damit verbundene Reibung fühlt sich deshalb fast legitim an. Ein vergessenes Passwort erscheint wie eine kleine Unannehmlichkeit, nicht wie eine Sicherheitsabkürzung mit realen Kosten, wie dieser Text über teure Sicherheitsabkürzungen im Alltag zeigt.

Hinzu kommt die geringe Sichtbarkeit vieler Angriffe. Als Anfang 2025 rund 16 Milliarden Zugangsdaten durchsickerten, verteilt auf 30 Datenbanken, bemerkten viele Betroffene davon zunächst nichts. Betroffen waren unter anderem Apple, Facebook, Google und Unternehmensplattformen. Credential Stuffing funktioniert leise: Ein gestohlenes Passwort aus einem Dienst wird automatisiert bei anderen Diensten ausprobiert. Oft wird der Schaden erst sichtbar, wenn bereits das E-Mail-Konto, der Cloud-Speicher oder der Zahlungsdienst betroffen ist.

Wenn 94 Prozent der Passwörter wiederverwendet werden, reicht ein einziges Leck häufig aus, um eine ganze Kette weiterer Konten zu gefährden.

Was ein Passkey technisch anders macht

Ein Passkey ist kein komfortableres Passwort, sondern ein kryptografisches Schlüsselpaar, das auf Ihrem Gerät gespeichert wird, also etwa auf dem Smartphone, Laptop oder einem Hardware-Sicherheitsschlüssel. Bei der Anmeldung weist das Gerät nach, dass es den privaten Schlüssel besitzt, ohne ihn jemals über das Netzwerk zu senden. Bestätigt wird der Vorgang per Biometrie oder Geräte-PIN.

Gerade diese Architektur beseitigt zentrale Schwachstellen des Passwortmodells. Es gibt kein gemeinsam genutztes Geheimnis mehr, das sich abfangen, kopieren oder auf anderen Plattformen erneut verwenden ließe. Eine Phishing-Seite kann nichts Gleichwertiges einsammeln. Und eine kompromittierte Datenbank enthält keine Passwörter mehr, die in großem Stil weitergereicht werden könnten.

Für Nutzer bedeutet das paradoxerweise weniger Aufwand statt mehr Komplexität. Ein Blick aufs Smartphone, ein Fingerabdruck oder eine Gesichtserkennung genügen. Was früher Erinnern, Tippen, Scheitern und Zurücksetzen bedeutete, wird zu einer einzigen Bestätigung.

Die Umstellung läuft bereits in großem Maßstab

Die Vorstellung, Passkeys seien noch ein Pilotprojekt für Technikbegeisterte, wirkt zunehmend überholt. Nach Angaben der FIDO Alliance können inzwischen mehr als 15 Milliarden Online-Konten Passkeys nutzen. Google spricht von 800 Millionen Konten mit aktivierten Passkeys und mehr als 2,5 Milliarden entsprechenden Anmeldungen. Amazon überschritt innerhalb eines Jahres die Marke von 175 Millionen Nutzern. Microsoft registriert nahezu eine Million neue Passkeys pro Tag.

Auffällig sind dabei nicht nur die Volumina, sondern auch die Auswirkungen. Laut dem State of Passkeys konnte CVS Health den mobilen Kontoübernahmebetrug nach der Einführung von Passkeys um 98 Prozent senken. Mercoin, eine Tochter von Mercari, berichtet seit der Einführung im Jahr 2023 von keinen Phishing-Vorfällen mehr.

Das spricht nicht für ein Experiment. Es spricht für einen Austausch von Infrastruktur.

Was das Warten Sie tatsächlich kostet

Jeder Monat, in dem Sie Passwörter als primäre Anmeldemethode behalten, verlängert die Zeit, in der Ihre Zugangsdaten zusammen mit Milliarden anderer in Datenbanken liegen, wie auch dieser Beitrag über gestohlene Logins als Ausgangspunkt vieler Verstöße erläutert. Credential-Stuffing-Angriffe kommen inzwischen auf 193 Milliarden Versuche pro Jahr. Bei einer Wiederverwendungsquote von 94 Prozent ist das Risiko nicht abstrakt, sondern rechnerisch naheliegend.

Der bemerkenswerte Teil daran ist, dass der Wechsel kaum noch Hürden hat. Auf Konten von Google, Apple oder Microsoft lässt sich ein Passkey in weniger als zwei Minuten einrichten. Große Dienste wie Amazon, GitHub oder PayPal unterstützen das Verfahren ebenfalls. Die Technik, die Passwörter ersetzt, kommt also nicht erst noch. Sie ist bereits da, mit Milliarden aktivierbarer Konten und ohne erfolgreiche Phishing-Angriffe auf passkeygeschützte Logins. Offen ist nur noch, ob Sie wechseln, bevor ein wiederverwendetes Passwort einen Schaden auslöst, den kein Zurücksetzen mehr ungeschehen macht.

Quellen und Referenzen

Erfahren Sie mehr über unsere redaktionellen Standards →