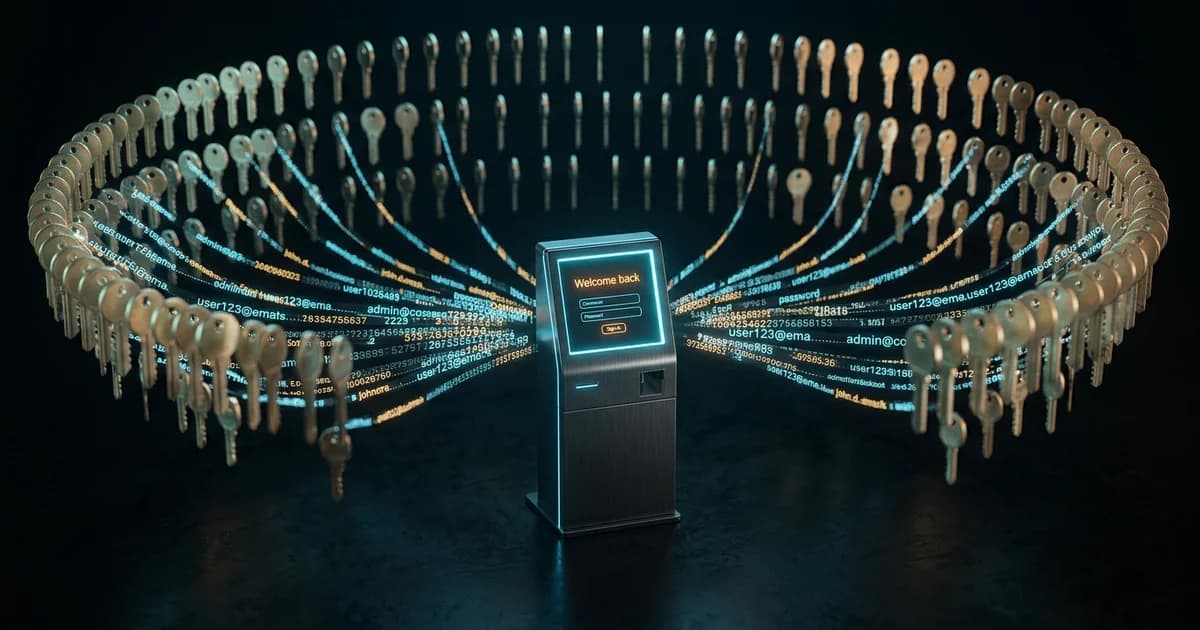

Das eigentliche Sicherheitsproblem beginnt beim Login

Die Grundannahme vieler Sicherheitsprodukte ist seit Jahren dieselbe: Angreifer müssen draußen gehalten werden. Dafür wurden Firewalls, Endpoint-Schutz und Netzwerküberwachung kontinuierlich ausgebaut. Das Problem beginnt jedoch dort, wo diese Architektur am wenigsten vorbereitet ist, nämlich bei einem Angriff, der nicht wie ein Einbruch aussieht. Wenn ein Täter mit einem gültigen Benutzernamen und einem gültigen Passwort arbeitet, wirkt der Zugriff legitim, obwohl er es nicht ist.

Gestohlene Logins sind kein Randphänomen mehr

Die Größenordnung ist inzwischen schwer zu ignorieren. Laut den im Zusammenhang mit Flashpoint veröffentlichten Zahlen wurden allein im ersten Halbjahr 2025 rund 1,8 Milliarden Zugangsdaten von 5,8 Millionen Endgeräten abgegriffen. Gegenüber 2024 entspricht das einem Anstieg um 160 Prozent. Diese Entwicklung ist deshalb so gravierend, weil sie klassische Sicherheitskontrollen systematisch unterläuft.

Ein gültiger Login erzeugt in den Protokollen zunächst kein offensichtliches Alarmsignal. Die Firewall sieht eine autorisierte Sitzung, der Virenschutz normales Verhalten, und selbst der Endpoint-Schutz erkennt häufig keinen klaren Bruch mit erwarteten Mustern. Perimeter-Sicherheit wurde für unautorisierte Zugriffe entwickelt. Für autorisierte Zugriffe, die von unautorisierten Personen genutzt werden, besitzt sie nur begrenzte Erklärungs- und Erkennungskraft.

Die Zahlen zeigen einen strukturellen Wandel

Ein Datenüberblick mit Verweisen auf den Verizon DBIR und IBM kommt zu dem Ergebnis, dass 22 Prozent aller Sicherheitsverletzungen im Jahr 2025 mit gestohlenen Zugangsdaten begannen. Bereits das wäre ein starkes Argument für eine Prioritätenverschiebung. Noch deutlicher wird die Lage jedoch in der Folgephase des Angriffs.

Laut einer Analyse von Saptang Labs sind identitätsbasierte Angriffe inzwischen für 67 Prozent aller Datenoffenlegungen verantwortlich, sofern man den nachgelagerten Kompromiss mitberücksichtigt. Das gestohlene Passwort ist also nicht nur ein Einstiegspunkt. Es ist häufig der Ausgangspunkt für laterale Bewegung, Privilegienausweitung und dauerhaften Zugriff.

Besonders aufschlussreich ist die Erfolgsquote. Der Threat Report von eSentire weist für gültige Zugangsdaten eine Intrusionserfolgsrate von 85 Prozent aus. Angreifer beginnen demnach bereits innerhalb von 14 Minuten nach dem Diebstahl mit der Ausnutzung, während betroffene Organisationen im Durchschnitt 292 Tage benötigen, um den Vorfall überhaupt zu entdecken. Zwischen Angriffstempo und Reaktionsfähigkeit besteht also keine Lücke, sondern ein strukturelles Missverhältnis.

Wie aus einzelnen Logins ein industrieller Markt wird

Diese Skalierung ist nur möglich, weil sich rund um Zugangsdaten eine arbeitsteilige Infrastruktur gebildet hat. Eine zentrale Rolle spielen Infostealer, also Schadprogramme, die gespeicherte Passwörter, Browser-Cookies und Sitzungstoken auslesen. Nach Angaben von Check Point Research wuchs dieses Malware-Segment 2025 um 30 Prozent, während die Zahl unterschiedlicher Varianten trotz behördlicher Maßnahmen um weitere 14 Prozent zunahm.

Besonders bemerkenswert ist ein weiteres Detail aus derselben Quelle: 46 Prozent der Geräte, die mit kompromittierten Unternehmenszugängen in Verbindung standen, verfügten über keinerlei Endpoint-Monitoring. Damit fehlt in fast der Hälfte der relevanten Fälle bereits auf Geräteebene eine wichtige Sichtbarkeit. Die gestohlenen Daten werden anschließend in sogenannten Combo-Listen gebündelt, verifiziert und auf kriminellen Marktplätzen weiterverkauft.

Initial Access Brokers bieten validierten Zugang zu Unternehmensnetzwerken im Schnitt für 2.700 US-Dollar an, also in der Größenordnung von rund 2.500 Euro. In 71 Prozent dieser Angebote sind erhöhte Administratorrechte enthalten. Zugleich hat sich Phishing-as-a-Service etabliert. Laut eSentire ist dieses Modell inzwischen für 63 Prozent aller Account-Kompromittierungen verantwortlich und für etwa 200 bis 300 US-Dollar pro Monat erhältlich, also grob 185 bis 275 Euro.

Warum der Sicherheitsstapel den Angreifer oft nicht erkennt

Die unangenehme Erkenntnis lautet daher: Das Problem ist nicht in erster Linie fehlende Technik, sondern eine überholte Sicherheitsannahme. Solange Identität vor allem über ein wiederverwendbares Geheimnis, also ein Passwort, bewiesen wird, bleibt die Infrastruktur anfällig für Täuschung. Sie prüft, ob ein Zugang formal korrekt ist, nicht zwingend, ob die handelnde Person legitim ist.

Hinzu kommt, dass künstliche Intelligenz diese Asymmetrie weiter beschleunigt. Schätzungsweise 16 Prozent aller Sicherheitsverletzungen beinhalten inzwischen Angriffe mit KI-Unterstützung, darunter Deepfake-Phishing und sogenannte Adversary-in-the-Middle-Angriffe, bei denen Multifaktor-Authentifizierungs-Tokens in Echtzeit abgefangen werden. Damit steigen sowohl die Glaubwürdigkeit als auch die Geschwindigkeit solcher Operationen.

Was die Lage tatsächlich verbessert

Organisationen, die die Kosten identitätsbasierter Vorfälle senken, investieren nicht einfach in höhere digitale Mauern. Sie setzen stärker auf Verhaltensanalysen, um anomale Zugriffsprofile zu erkennen, und sie ersetzen Passwörter durch phishing-resistente Verfahren wie Hardware-Sicherheitsschlüssel und Passkeys. Der entscheidende Vorteil besteht darin, dass sich eine nicht vorhandene oder nicht wiederverwendbare Zeichenkette auch nicht im selben Maßstab stehlen lässt.

IBM-Daten, die in dem erwähnten Überblick zu Verizon DBIR und IBM zusammengeführt werden, deuten darauf hin, dass Organisationen mit KI-gestützten Sicherheitswerkzeugen ihre Erkennungszeit um 80 Tage verkürzen und pro Sicherheitsverletzung rund 1,9 Millionen US-Dollar einsparen können. Die wirksamen Gegenmittel sind also bekannt. Die offene Frage lautet vielmehr, ob Ihr Sicherheitsbudget noch immer Mauern finanziert, obwohl die Eingangstür längst milliardenfach kopiert wurde.

- #Zugangsdaten-Diebstahl

- #gestohlene Zugangsdaten

- #identitätsbasierte Angriffe

- #Cybersicherheit

- #Infostealer

Quellen und Referenzen

Erfahren Sie mehr über unsere redaktionellen Standards →