Senhas perderam a disputa. O problema e que voce ainda usa

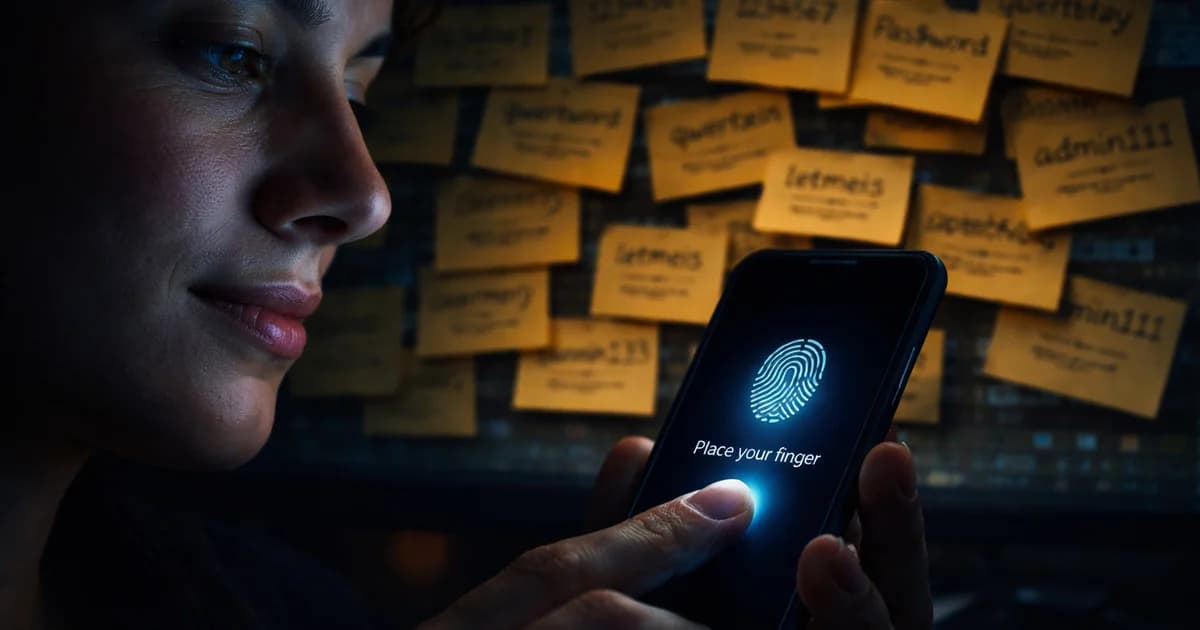

Voce digita a senha, erra um caractere, tenta de novo, espera o codigo de recuperacao e, no fim, cria outra combinacao parecida com a anterior. Parece banal porque esse ritual ficou normal. So que a normalidade, neste caso, mascara um sistema em colapso.

Segundo pesquisadores da Cybernews, os grandes vazamentos mais recentes colocaram 19 bilhoes de senhas em circulacao na internet. Ao analisar esse universo, o grupo concluiu que 94% das credenciais sao reutilizadas ou duplicadas em mais de uma conta. Apenas 6% seriam unicas. Isso nao descreve uma falha pontual. Descreve um modelo que continua de pe mais por costume do que por eficiencia.

Os numeros que deveriam encerrar a discussao

Quando o Google comparou cerca de 100 milhoes de tentativas de autenticacao, o contraste deixou de ser teorico. De acordo com o Google Security Blog, as passkeys tiveram taxa de sucesso de 63,8%. As senhas ficaram em 13,8%. Em outras palavras, a alternativa mais nova funciona quase cinco vezes melhor do que o mecanismo que ainda domina a vida digital.

A diferenca aparece tambem no tempo. No levantamento do Google, entrar com passkey levou, em media, 14,9 segundos. Com senha, o processo subiu para 30,4 segundos. E esse dado ainda parece conservador diante do que outras empresas relatam. No State of Passkeys, o TikTok afirma que usuarios entram 17 vezes mais rapido com passkeys; na Amazon, o login ficou 6 vezes mais rapido. A Microsoft, por sua vez, reporta 98% de sucesso com passkeys, contra 32% com senhas.

O ponto mais incômodo talvez seja este: quem continua digitando credenciais nao esta apenas escolhendo um caminho mais lento. Esta insistindo no sistema que mais falha justamente na etapa em que deveria transmitir confianca.

O habito ainda protege um sistema quebrado

Se a superioridade tecnica das passkeys ja esta bem documentada, por que a troca anda mais devagar do que poderia? Em parte, porque o atrito da senha foi incorporado a rotina. Esquecer, redefinir, repetir combinacoes e torcer para nao ser bloqueado virou um custo psicologico pequeno demais para parecer urgente. No nivel individual, parece so um aborrecimento. No nivel coletivo, vira uma fragilidade estrutural que empurra empresas para atalhos caros, como mostra este texto sobre o custo real de shortcuts de segurança.

Ha ainda um problema de visibilidade. Quando 16 bilhoes de credenciais vazaram no inicio de 2025, distribuidas em 30 bases diferentes, muita gente sequer percebeu que podia estar exposta. Os bancos de dados envolviam Apple, Facebook, Google e plataformas corporativas. O estrago, no entanto, raramente faz barulho imediato. O invasor testa uma senha roubada aqui, reaproveita ali e, quando o usuario nota, a conta comprometida ja nao e a original, mas a do banco, da nuvem ou do email principal.

Com 94% das senhas reaproveitadas, a regra pratica e simples: um vazamento deixa varias portas entreabertas ao mesmo tempo.

O que a passkey muda na pratica

Passkey nao e uma senha mais bonita nem um atalho cosmetico. Trata-se de um par de chaves criptograficas armazenado no dispositivo, como celular, notebook ou chave fisica de seguranca. Na autenticacao, o aparelho prova que possui a chave privada sem envia-la pela rede. O que voce usa para liberar esse processo e biometria ou PIN do proprio dispositivo.

A diferenca tecnica tem consequencias bem concretas. Nao ha segredo compartilhado que possa ser copiado, interceptado ou reaproveitado. Nao ha formulario de phishing capaz de capturar algo util da mesma forma que hoje captura senhas. Nao ha, sobretudo, um grande deposito de credenciais esperando pelo proximo vazamento. O ataque deixa de mirar uma informacao que pode circular livremente e passa a esbarrar em um elemento preso ao seu aparelho.

Na pratica, isso simplifica a experiencia. Voce olha para o telefone, toca no sensor ou confirma o PIN, e entra. O que antes exigia memoria, digitacao e recuperacao vira um gesto unico. Seguranca, aqui, nao depende de disciplina heroica do usuario. Depende de um desenho melhor do sistema.

A troca ja esta acontecendo em escala

Talvez a imagem mais enganosa sobre passkeys seja a de uma tecnologia promissora, mas ainda experimental. Os numeros contam outra historia. Segundo a FIDO Alliance, mais de 15 bilhoes de contas online ja podem usar passkeys. O Google afirma ter 800 milhoes de contas com passkeys ativas e mais de 2,5 bilhoes de logins realizados dessa forma. A Amazon ultrapassou 175 milhoes de usuarios em um ano. A Microsoft registra quase 1 milhao de novas passkeys por dia.

Nao se trata apenas de escala, mas de efeito concreto. O State of Passkeys relata que a CVS Health reduziu em 98% a fraude por tomada de contas em dispositivos moveis depois da implementacao. A Mercoin, do grupo Mercari, diz nao ter registrado incidentes de phishing desde a adocao das passkeys em 2023.

Quando empresas desse porte substituem uma camada critica de acesso e nao olham para tras, o mercado recebe um sinal claro: a migracao ja nao e piloto. E troca de infraestrutura.

Adiar a decisao tambem tem custo

Todo mes em que voce mantem a senha como principal forma de acesso, suas credenciais continuam vivendo em bancos de dados ao lado de bilhoes de outras, como discute este texto sobre como logins roubados iniciam boa parte das violacoes. Os ataques de credential stuffing, nos quais invasores testam automaticamente senhas vazadas em varios servicos, somam 193 bilhoes de tentativas por ano. Diante desse volume, a reutilizacao deixa de ser um mau habito e vira multiplicador de risco.

A parte menos dramatica, e talvez mais decisiva, e que migrar ja nao exige grande esforco. Configurar passkeys em contas do Google, Apple ou Microsoft leva menos de dois minutos. Servicos como Amazon, GitHub e PayPal tambem oferecem suporte. A tecnologia que substitui a senha nao esta chegando. Ela ja chegou, com bilhoes de contas habilitadas e sem casos bem-sucedidos de phishing em logins protegidos por passkeys. A questao, daqui para frente, nao e se a troca faz sentido. E se ela vai acontecer antes ou depois de uma senha reciclada lhe custar algo que nao se recupera com um clique.

Fontes e Referências

Conheça nossos padrões editoriais →