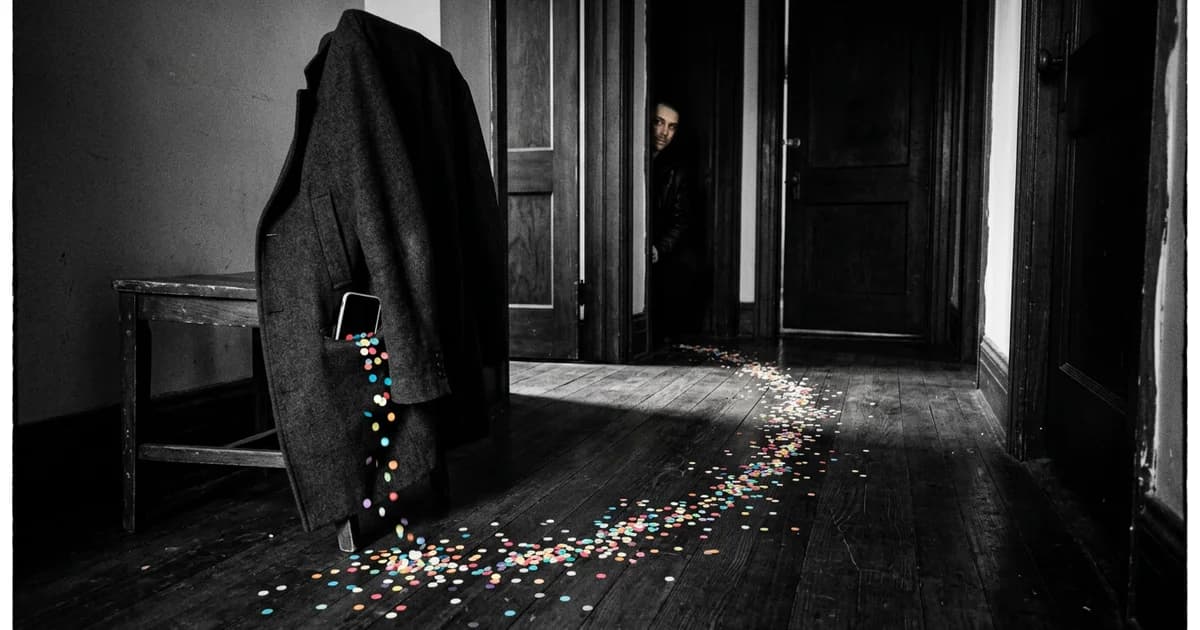

Seu celular revela mais do que sua localização

O dado mais íntimo do seu celular talvez não esteja nas mensagens, nas fotos ou no histórico de busca. Pode estar no caminho silencioso que o aparelho registra enquanto você vive uma terça-feira qualquer: casa, trabalho, farmácia, igreja, academia, clínica, escola.

Esse é o ponto incômodo do caso FTC Kochava. Em maio de 2026, a Federal Trade Commission anunciou uma proposta de ordem que proibiria a Kochava e sua subsidiária Collective Data Solutions de vender ou divulgar dados de localização sensível sem consentimento afirmativo e expresso (FTC, May 2026). Em bom português: não basta uma permissão genérica escondida em uma tela de aplicativo.

O risco não é só um anunciante saber que você passou perto de uma cafeteria. O problema é que sinais repetidos de localização transformam deslocamentos banais em inferências sobre saúde, religião, rotina familiar e vulnerabilidade.

O corretor de dados vende contexto, não coordenadas

Um ponto de latitude e longitude parece frio em uma planilha. Acrescente horário, repetição e prédios próximos, e ele começa a contar uma história.

Na ação original de 2022 contra a Kochava, a FTC alegou que dados precisos de localização móvel poderiam rastrear pessoas até clínicas de saúde reprodutiva, locais de culto, centros de recuperação de dependência, abrigos para vítimas de violência doméstica e outros lugares sensíveis (FTC, 2022). A questão não era apenas o movimento de um aparelho. Era o que esse movimento poderia sugerir.

Por isso, esta história é mais específica do que a discussão ampla sobre corretores de dados. A visão macro diz que informação pessoal é comprada e vendida. O caso Kochava mostra outra coisa: um ping do telefone pode virar rótulo.

Se um aparelho dorme em um endereço, passa manhãs perto de uma escola e aparece toda terça à tarde perto de uma clínica, ninguém precisa começar pelo seu nome para criar risco. O padrão pode ser reconectado a uma casa, a um trabalho ou a uma comunidade.

Consentimento virou a disputa central

A expressão mais importante no anúncio de 2026 é consentimento afirmativo e expresso. Ou seja, dados sensíveis de localização não deveriam ser vendidos ou compartilhados só porque a pessoa aceitou uma permissão vaga em algum ponto da cadeia.

Muita gente pensa na permissão de localização como uma escolha simples do aplicativo: ligado ou desligado, sempre ou apenas durante o uso. Só que o mercado por trás disso é mais confuso. O sinal pode passar por kits de desenvolvimento, redes de anúncios, empresas de análise e revendas que o usuário nunca viu.

Um problema parecido de camada escondida aparece em The Hidden Trap Inside AI Browser Agents, em que a ameaça está em uma instrução enterrada em uma página. No rastreamento de localização, a camada escondida é comercial: quem recebe o dado depois que o aplicativo o coleta.

A ordem da FTC, portanto, não fala apenas de uma empresa. Ela indica que reguladores estão tratando localização sensível como uma categoria especial de dano.

Anônimo não quer dizer inofensivo

A promessa mais fraca nesse mercado é a ideia de que retirar identificadores óbvios resolve o problema.

Localização é difícil de anonimizar porque funciona quase como uma impressão digital. Pessoas têm rotinas. Dormem em um lugar, trabalham em outro e visitam um conjunto pequeno de mercados, consultórios, escolas, casas e espaços de convivência. Mesmo sem nome, uma trilha persistente do aparelho estreita rapidamente as possibilidades.

Por isso um corretor de dados pode causar dano sem publicar um dossiê com CPF e endereço. A inferência sensível já basta. Um padrão perto de um centro de tratamento, de um abrigo ou de uma instituição religiosa pode ser relevante mesmo que o conjunto de dados chame a pessoa de dispositivo 8F3A.

Equipes de segurança conhecem uma versão desse problema: metadados aparentemente banais podem virar vazamento. A mesma lógica aparece em AI security panic is missing the boring breach. Com localização de celular, o metadado é a história.

O que revisar antes da próxima permissão

Você não consegue auditar cada comprador escondido no mercado de publicidade digital. Ainda assim, dá para tornar o vazamento mais difícil.

Comece pelos aplicativos que pedem localização o tempo todo. Mapas, transporte, entrega, clima e atividade física podem ter motivos claros. Um jogo casual, um app de cupons ou uma ferramenta de papel de parede merecem mais desconfiança. Se a função principal não precisa de localização persistente, negue.

Depois, veja se o celular permite compartilhar localização aproximada em vez de precisa. Essa pequena redução não conserta sozinha as revendas, mas enfraquece a matéria-prima. Também trate selos de privacidade e telas de consentimento como ponto de partida, não como garantia.

Isso conversa com confiança do consumidor. Como discutimos em AI content is losing the authenticity test, o contrato quebra quando a explicação chega depois da extração.

O caso Kochava torna esse contrato concreto. Seu telefone não precisa confessar sua vida privada. Às vezes, basta mostrar por onde andou.

Leitura relacionada:

Fontes e Referências

- Federal Trade Commission — May 2026 FTC proposed order would bar Kochava and CDS from selling or disclosing sensitive location data without affirmative express consent.

- Federal Trade Commission — Original 2022 FTC lawsuit alleged precise location data could trace visits to reproductive health clinics, places of worship, and other sensitive locations.

Conheça nossos padrões editoriais →