O problema da cibersegurança não está no muro, está na porta da frente

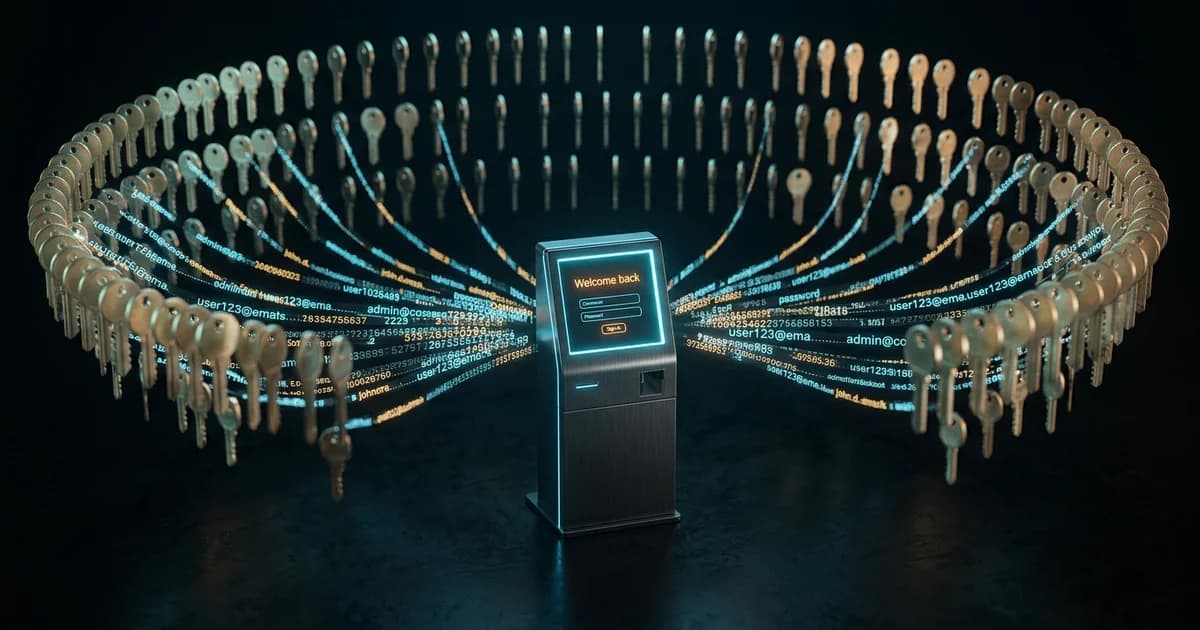

Você provavelmente já ouviu a promessa mais repetida do mercado de segurança: bloquear o invasor antes que ele entre. Firewalls mais inteligentes, monitoramento de endpoint, proteção de rede, alertas em tempo real. A lógica parece sólida, até que alguém acessa seus sistemas com o seu usuário e a sua senha. Nesse momento, o problema deixa de ser invasão e passa a ser personificação.

O login virou o ponto cego da segurança

Foi isso que os números escancararam em 2025. Segundo dados associados ao índice global de ameaças da Flashpoint, 1,8 bilhão de credenciais foram roubadas a partir de 5,8 milhões de endpoints só no primeiro semestre. O salto foi de 160% em relação a 2024. Não se trata de um detalhe estatístico, mas de uma mudança de escala.

Quando o atacante entra com credenciais legítimas, o que seus sistemas veem é uma sessão aparentemente normal. O firewall enxerga um acesso autorizado. O antivírus vê atividade compatível com um usuário real. A proteção de endpoint, muitas vezes, apenas deixa passar. Em outras palavras, boa parte da arquitetura de defesa foi desenhada para barrar quem força a porta, não quem chega com uma cópia da chave.

Dois terços das exposições já passam pela identidade

Os dados reunidos em um compilado com referências ao Verizon DBIR e à IBM indicam que 22% de todas as violações de 2025 começaram com credenciais roubadas. Sozinho, esse já seria um número suficiente para reavaliar prioridades. Só que o problema é maior quando se olha o encadeamento do ataque.

De acordo com uma análise da Saptang Labs, ataques baseados em identidade já respondem por 67% de todas as exposições de dados quando se inclui o comprometimento posterior. A senha roubada é só o início. A partir dela, vêm movimento lateral, elevação de privilégio e acesso persistente.

A taxa de sucesso também impressiona. O relatório anual de ameaças da eSentire aponta que credenciais válidas alcançam 85% de sucesso em intrusões. Os criminosos começam a explorar o acesso em até 14 minutos após o roubo, enquanto as organizações levam, em média, 292 dias para detectar a violação. Não é uma janela, é um abismo operacional.

Como 1,8 bilhão de credenciais entram no mercado

Esse volume não surge do nada. Ele nasce de uma cadeia industrial que mistura reutilização de senhas, malware do tipo infostealer, phishing em escala e mercados clandestinos especializados. Os infostealers, que roubam logins salvos, cookies e tokens do navegador, cresceram 30% em 2025. No mesmo período, apareceu 14% mais variantes distintas, segundo pesquisa da Check Point.

O dado talvez mais incômodo esteja no detalhe: 46% dos dispositivos vinculados a credenciais corporativas comprometidas não tinham nenhum monitoramento de endpoint instalado. Ou seja, quase metade dos casos já parte de uma superfície praticamente cega. Depois disso, os acessos roubados são empacotados em listas, validados e revendidos.

Nesse mercado, corretores de acesso inicial vendem entrada verificada em redes corporativas por algo em torno de US$ 2.700, o equivalente a cerca de R$ 13 mil a R$ 15 mil, e 71% desses pacotes incluem privilégios administrativos. Na ponta de entrada, o phishing como serviço também se profissionalizou. A eSentire relata que esse modelo já responde por 63% dos incidentes de comprometimento de conta e pode ser contratado por algo próximo de US$ 200 a US$ 300 ao mês, algo entre R$ 1 mil e R$ 1,5 mil.

No Brasil, o risco conversa com a rotina digital

Para o leitor brasileiro, isso não é um problema distante. Em um ambiente em que reutilização de senha ainda é comum e em que o golpe digital muitas vezes desemboca em fraude financeira, inclusive em contas conectadas a Pix, a tese do artigo fica mais concreta. O atacante nem sempre precisa “invadir” no sentido clássico. Às vezes ele só assume a sua identidade digital e opera com aparência de legitimidade.

É por isso que tanta ferramenta falha em detectar o ataque na hora certa. O evento técnico parece comum, mas o contexto é anormal. Um login em horário improvável, um padrão de navegação incompatível com o usuário, uma elevação de privilégio fora do histórico, tudo isso pode indicar fraude. Sem análise comportamental, porém, esses sinais ficam diluídos no ruído.

O que fecha a lacuna de verdade

As organizações que conseguem reduzir custos com esse tipo de violação não estão apenas comprando mais parede digital. Elas estão trocando a lógica de defesa. Em vez de confiar no login como prova suficiente de legitimidade, passam a observar comportamento, contexto e resistência ao phishing.

Na prática, isso significa adotar análise comportamental para flagrar acessos anômalos e substituir senhas por autenticação resistente a phishing, como chaves físicas de segurança e passkeys. Esses mecanismos mudam o jogo porque não oferecem ao infostealer a mesma matéria-prima. Se não há senha reutilizável para roubar, o ataque perde escala.

A própria IBM, no material compilado em dados reunidos por DeepStrike com referências da IBM, mostra que organizações que usam ferramentas de segurança orientadas por IA cortam em 80 dias o tempo de detecção e economizam cerca de US$ 1,9 milhão por violação. A solução existe. A pergunta mais desconfortável é outra: o seu orçamento ainda está pagando por muros mais altos, enquanto a porta da frente já foi copiada 1,8 bilhão de vezes?

Fontes e Referências

Conheça nossos padrões editoriais →