Tu gestor de contraseñas tiene un problema de raíz

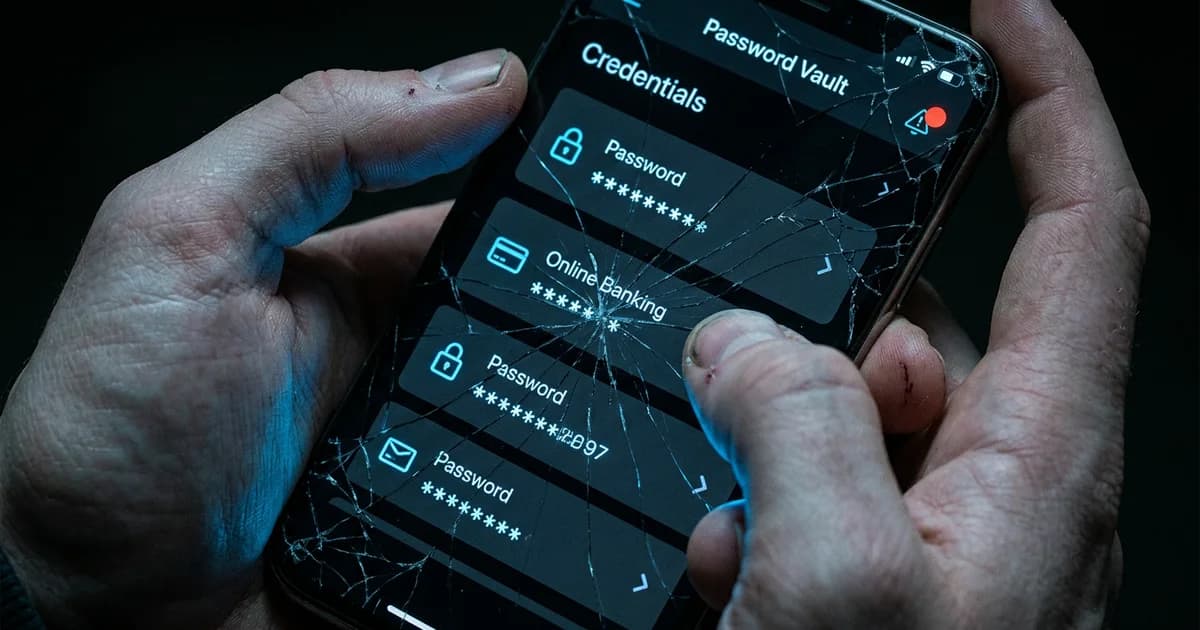

Hiciste lo correcto. Elegiste un gestor de contraseñas, creaste una clave maestra robusta y asumiste que tu bóveda digital era impenetrable. Un equipo de investigadores acaba de demostrar que no lo es.

En febrero de 2026, científicos de ETH Zurich y la Università della Svizzera italiana publicaron hallazgos que deberían preocupar a cualquier usuario de gestores de contraseñas. Descubrieron 25 vectores de ataque distintos en Bitwarden, LastPass y Dashlane, los tres servicios que protegen a unos 60 millones de personas. Los ataques iban desde leer contraseñas almacenadas hasta comprometer cada bóveda dentro de una organización.

El título del estudio lo dice sin rodeos: “Zero Knowledge (About) Encryption.” Estas empresas promueven una arquitectura de “conocimiento cero”, prometiendo que ni ellas mismas pueden acceder a tus datos. Bajo un escenario de servidor comprometido, esa promesa se derrumbó.

Tu contraseña maestra es el eslabón más débil

Cada credencial en tu bóveda depende de un solo secreto: tu contraseña maestra. Si un atacante obtiene acceso al servidor, el panorama empeora rápido. El informe DBIR 2025 de Verizon reveló que solo el 3% de las contraseñas comprometidas cumplía requisitos básicos de complejidad. El equipo de ETH Zurich demostró que degradar las iteraciones del KDF (la función que fortalece tu contraseña) podría acelerar ataques de fuerza bruta hasta 300,000 veces.

Una contraseña maestra que tardaría siglos en caer bajo condiciones normales podría ceder en horas si las protecciones del servidor se debilitan.

La crisis de credenciales sigue creciendo. SpyCloud reportó que 2,800 millones de contraseñas aparecieron en plataformas criminales solo en 2024. Cuando el 54% de las víctimas de ransomware ya tenía credenciales en registros de infostealers antes del ataque, el patrón es claro: los atacantes no están derribando puertas, están usando llaves que ya existen, incluyendo credenciales robadas que tus herramientas de seguridad no detectan.

La brecha de transición donde los hackers se dan un festín

Las passkeys (llaves de acceso biométricas) prometían resolver esto: autenticación ligada a tu dispositivo, sin secretos compartidos, sin contraseñas que pescar con phishing. El informe 2025 de Dashlane mostró que las autenticaciones con passkey se duplicaron en un año, con Google registrando un aumento del 352% tras hacer las passkeys opción predeterminada.

Pero apenas el 36% de los adultos estadounidenses usa algún gestor de contraseñas. En América Latina la adopción es aún menor. Entre quienes no los usan, el 37% dice que no los necesita. La distancia entre “las passkeys existen” y “las passkeys te protegen” es enorme, y es precisamente ahí donde se concentran los ataques que ignoran por completo tu gestor de contraseñas.

Incluso organizaciones que ya adoptaron passkeys enfrentan un problema híbrido. Industrias reguladas siguen dependiendo de sistemas heredados. El informe DBIR de Verizon encontró que el 88% de los ataques básicos a aplicaciones web todavía involucran credenciales robadas. A los atacantes no les importa tu cuenta de Google protegida con passkey si el portal de tu aseguradora sigue aceptando “Invierno2025!” como contraseña válida.

Lo que tu gestor de contraseñas no puede proteger

Los hallazgos de ETH Zurich revelaron algo que los consejos de seguridad suelen ignorar: las funciones de conveniencia son enemigas del cifrado. Recuperación de cuenta, compartir contraseñas y compatibilidad con versiones anteriores expandieron la superficie de ataque de formas que el marketing de “conocimiento cero” nunca reveló.

Esto importa porque los atajos de ciberseguridad que se acumulan día a día van más allá de contraseñas débiles. Incluyen confiar en una arquitectura que nunca fue tan segura como nos la vendieron. Dado que las passkeys ya superan a las contraseñas en cada métrica, la pregunta no es si la transición ocurrirá, sino cuántas filtraciones sucederán durante el camino.

Qué hacer antes de que las passkeys reemplacen todo

Trata tu contraseña maestra como si ya estuviera comprometida. Activa la configuración más fuerte de KDF que tu gestor ofrezca (Argon2id si está disponible, o PBKDF2 con al menos 600,000 iteraciones). Habilita passkeys en cada servicio que las soporte, empezando por tu correo electrónico y tu banca en línea. Verifica si tus credenciales ya aparecen en bases de datos de infostealers usando Have I Been Pwned.

La verdad incómoda es que las grandes tecnológicas están eliminando las contraseñas silenciosamente, no por generosidad, sino porque el sistema actual falla demasiado. Las 25 vulnerabilidades que encontró ETH Zurich no son errores aislados: son el resultado predecible de construir comodidad moderna sobre una arquitectura de contraseñas con décadas de antigüedad.

Tu gestor de contraseñas es mejor que no tener ninguno. Pero si crees que te hace invulnerable, eres exactamente el tipo de usuario con el que los atacantes cuentan.

Lectura relacionada:

Fuentes y Referencias

- ETH Zurich — Researchers discovered 25 distinct attack vectors across Bitwarden, LastPass, and Dashlane, affecting 60 million users.

- Verizon DBIR 2025 — Only 3% of compromised passwords met basic complexity requirements, and 88% of basic web application attacks involved stolen credentials.

- SpyCloud / Verizon DBIR — 2.8 billion passwords appeared on criminal platforms in 2024. 54% of ransomware victims had credentials in infostealer logs.

- Security.org — Only 36% of US adults use a password manager (94 million users).

- Dashlane — Passkey authentications doubled in one year. Google saw 352% increase after making passkeys default.

Conoce nuestros estándares editoriales →