La falla de la ciberseguridad no está en el muro, sino en tu acceso

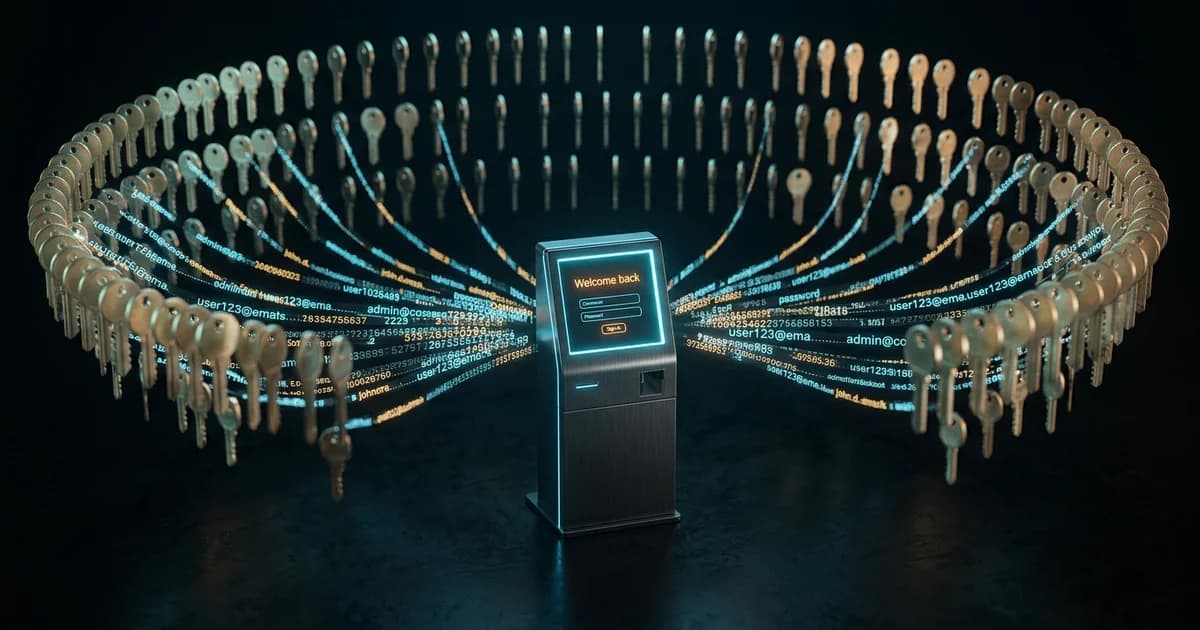

La industria de la ciberseguridad ha repetido durante años la misma promesa: mantener a los atacantes afuera. Más monitoreo, más perímetro, más alertas. Sin embargo, el problema cambia por completo cuando el intruso no rompe la puerta, sino que entra con tu usuario y tu contraseña. En ese momento, la defensa deja de enfrentar una intrusión clásica y se enfrenta a una suplantación casi perfecta.

El acceso legítimo se volvió la mejor cobertura del atacante

Eso explica por qué el robo de credenciales escaló con tanta rapidez. Según datos citados sobre Flashpoint, en la primera mitad de 2025 se robaron 1,8 mil millones de credenciales desde 5,8 millones de endpoints. El aumento fue de 160% frente a 2024. No se trata solo de más volumen, sino de un cambio en la manera en que se organiza el delito digital.

Cuando alguien inicia sesión con un nombre de usuario real y una contraseña real, el firewall interpreta una sesión autorizada. El antivirus observa una actividad que parece normal. La protección del endpoint, en muchos casos, no ve una señal inequívoca de compromiso. Es decir, gran parte del stack de seguridad sigue diseñado para detectar accesos no autorizados, no accesos autorizados usados por la persona equivocada.

Una crisis que ya golpea a familias y pequeños negocios

Los números de un compilado que reúne referencias de Verizon DBIR e IBM indican que 22% de todas las brechas de 2025 comenzaron con credenciales robadas. El dato es serio por sí mismo, pero se queda corto cuando se observa el daño posterior. Según un análisis de Saptang Labs, los ataques basados en identidad ya explican 67% de todas las exposiciones de datos cuando se incluye el compromiso aguas abajo.

En América Latina, eso tiene una lectura muy concreta. En muchas familias se siguen compartiendo contraseñas entre dispositivos, y una enorme cantidad de pequeños negocios opera sin equipo de TI propio. Para una pyme, una cuenta comprometida no es un problema abstracto: puede significar acceso al correo, a facturas, a clientes y a pagos en una sola cadena. La vulnerabilidad, por tanto, no es solo individual. También es colectiva.

La velocidad del ataque agrava el panorama. El reporte anual de amenazas de eSentire señala que las credenciales válidas logran una tasa de éxito de 85% en intrusiones. Los atacantes comienzan la explotación en 14 minutos, mientras que las organizaciones tardan, en promedio, 292 días en detectar la brecha. La diferencia entre esos dos tiempos explica buena parte del negocio criminal.

Así funciona la cadena industrial del robo de contraseñas

El robo masivo de accesos no depende de un solo truco. Depende de una cadena. Primero entran los infostealers, un tipo de malware que roba contraseñas guardadas, cookies y tokens de sesión. Después aparecen las listas combinadas de credenciales, los brokers que validan accesos y las plataformas que venden campañas de phishing listas para usar.

De acuerdo con Check Point Research, el malware infostealer creció 30% en 2025 y aparecieron 14% más variantes distintas, pese a los esfuerzos de las autoridades. Además, 46% de los dispositivos vinculados a credenciales corporativas comprometidas no tenía monitoreo de endpoint. Es decir, casi la mitad de los casos se apoyó en equipos donde nadie estaba mirando.

Luego viene la monetización. Los llamados Initial Access Brokers venden acceso corporativo verificado por un promedio de US$ 2.700, algo así como entre 45.000 y 50.000 pesos mexicanos, y 71% de esos paquetes incluye privilegios administrativos. En paralelo, el phishing como servicio ya representa 63% de los incidentes de compromiso de cuenta y puede contratarse por entre US$ 200 y US$ 300 al mes, alrededor de 3.500 a 5.500 pesos mexicanos.

El error filosófico de la seguridad perimetral

Aquí aparece una verdad incómoda que la industria evita formular con claridad. La seguridad perimetral nació para detener accesos indebidos. No fue concebida para cuestionar la legitimidad de un acceso que ya pasó la autenticación. Ese supuesto fundacional, que durante años pareció razonable, hoy resulta insuficiente.

La inteligencia artificial acelera todavía más esa asimetría. Se estima que 16% de las brechas ya involucra uso ofensivo de IA, incluidas campañas de phishing con deepfakes y ataques Adversary-in-the-Middle, que interceptan tokens de autenticación multifactor en tiempo real. El problema ya no es solo quién llama a tu puerta, sino quién puede imitarte mejor.

Lo que sí reduce el riesgo

Las organizaciones que bajan el costo de estas brechas no están comprando únicamente más perímetro. Están cambiando el criterio de confianza. Incorporan analítica de comportamiento para detectar patrones anómalos y reemplazan contraseñas por autenticación resistente al phishing, como llaves físicas de seguridad y passkeys, que no pueden cosecharse de la misma manera porque no hay una contraseña reutilizable que robar.

Los datos de IBM, citados en el mismo compilado sobre Verizon DBIR e IBM, muestran que las organizaciones que usan herramientas de seguridad impulsadas por IA recortan el tiempo de detección en 80 días y ahorran cerca de US$ 1,9 millones por brecha. La tecnología para cerrar la brecha existe. La pregunta es otra: ¿tu presupuesto sigue defendiendo una muralla, mientras la llave de entrada ya circula por millones de manos?

Fuentes y Referencias

Conoce nuestros estándares editoriales →